Google Cloud Network Address Translation ( Cloud NAT) est un service essentiel qui permet aux machines virtuelles (VM) dépourvues d'adresses IP externes (VM privées) de se connecter à Internet en toute sécurité. Les VM privées peuvent ainsi recevoir des mises à jour logicielles, accéder à des API externes et exploiter d'autres services externes, tout en restant isolées des connexions Internet entrantes.

Par défaut, Cloud NAT gère efficacement le trafic sortant en traduisant l'adresse IP source interne d'une VM en l'une des adresses IP NAT publiques attribuées à la passerelle. Or, dans les architectures cloud modernes, l'efficacité ne suffit plus. Les organisations ont besoin d'un contrôle piloté par des politiques sur le trafic sortant. C'est précisément le rôle des règles Cloud NAT. Elles font passer Cloud NAT du statut de simple service de traduction à celui de véritable point d'application des politiques pour la connectivité sortante, en permettant de contrôler explicitement quelle adresse IP publique est utilisée pour chaque flux de trafic.

Les défis sans règles Cloud NAT

Dans une configuration Cloud NAT standard, l'ensemble du trafic sortant d'un VPC partage le même pool d'adresses IP publiques. Bien que simple, cette approche pose plusieurs problèmes dans les environnements complexes ou réglementés :

- Difficultés liées au whitelisting strict : de nombreux services externes critiques tels que les processeurs de paiement, les API partenaires et les systèmes de sécurité appliquent des politiques de pare-feu strictes, exigeant le whitelisting d'IP publiques spécifiques. Sans règles, vos VM privées utiliseraient des IP rotatives ou partagées, ce qui vous obligerait à toutes les whitelister ou exposerait vos connexions à des échecs.

- Absence de segmentation du trafic : tout le trafic à destination d'Internet apparaît identique vu de l'extérieur. Impossible de le segmenter ou de l'auditer simplement selon un objectif précis.

- Lacunes en matière d'audit et de conformité : dans les secteurs réglementés, les connexions sortantes doivent parfois être tracées jusqu'à des applications ou des environnements précis. Lorsque tout le trafic utilise un pool d'IP unifié, cette traçabilité disparaît sur l'Internet public, ce qui complique les pistes d'audit et la conformité réglementaire.

Comment les règles NAT résolvent ces problèmes

Les règles Cloud NAT répondent à ces enjeux en introduisant une logique conditionnelle dans le processus NAT. Une règle définit une condition de correspondance (basée sur la source ou la destination) et une action associée (l'adresse IP NAT spécifique à utiliser). Une fois les règles NAT définies, chaque paquet est évalué au regard de celles-ci. Si un paquet remplit la condition d'une règle, l'action spécifiée est exécutée.

Les principales solutions offertes par les règles Cloud NAT sont les suivantes (seules les adresses de destination IPv4 sont prises en charge) :

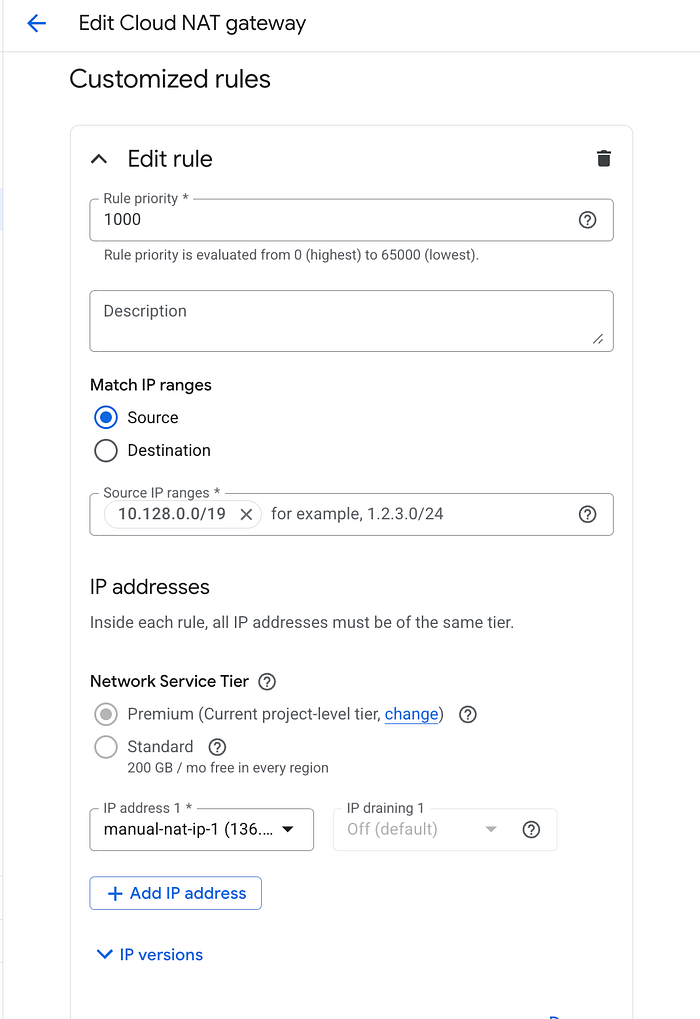

Segmentation du trafic basée sur la source ( Preview) : dans les règles basées sur la source, les paquets sont identifiés par leur adresse IP source (la plage IP interne d'un sous-réseau spécifique).

SI le trafic provient du sous-réseau

10.10.20.0/24(notre environnement de test), ALORS utiliser l'IP NAT publique203.0.113.50.

Cette approche est précieuse pour la segmentation du trafic. Elle permet d'attribuer une IP publique dédiée et facilement identifiable à des applications spécifiques, à des environnements (Dev/Test/Prod) ou à des sous-réseaux prioritaires, ce qui simplifie considérablement l'audit et la supervision de sécurité.

Exemple de règles basées sur la source

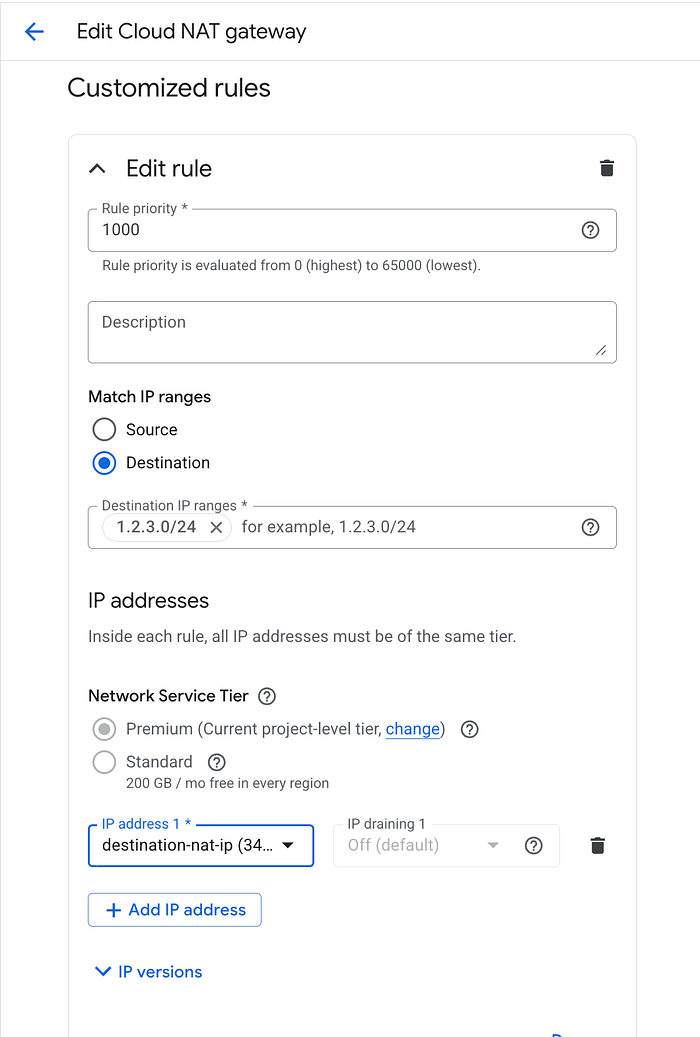

Whitelisting d'IP basé sur la destination : il s'agit de l'application la plus courante et la plus puissante. Dans les règles basées sur la destination, les paquets sont identifiés par leur adresse IP de destination.

SI l'IP de destination se trouve dans la plage

198.51.100.0/24(l'API de notre partenaire), ALORS utiliser l'IP NAT publique dédiée203.0.113.20.

Seules certaines IP publiques sont alors utilisées pour les services whitelistés, tout autre trafic empruntant par défaut le pool d'IP NAT. Le problème du whitelisting est résolu sans compromettre la connectivité générale.

Exemple de règles basées sur la destination

Contrôle et flexibilité accrus

Les règles introduisent un système de priorité, qui permet aux administrateurs réseau de définir des politiques avec précision en garantissant que les règles les plus spécifiques et les plus critiques sont évaluées en premier. On obtient ainsi une approche déclarative et pilotée par les politiques pour gérer l'accès sortant des ressources à adressage privé.

Configurer les règles NAT

Pour utiliser les règles NAT, suivez ces étapes générales :

- Vérifiez que votre passerelle NAT utilise une allocation d'IP manuelle (et non automatique).

- Désactivez l'endpoint-independent mapping, incompatible avec les règles NAT.

- Définissez vos règles en leur attribuant une priorité, en précisant si elles s'appliquent à la source ou à la destination, et en indiquant les IP externes à utiliser.

- Déployez les règles via la Cloud Console, la CLI

gcloudou des outils IaC. - Surveillez, mettez à jour ou supprimez les règles à mesure que vos politiques évoluent.

Exemple gcloud minimal (règle basée sur la source) :

gcloud beta compute routers nats rules create 1000 \

--router=MY_ROUTER \

--region=MY_REGION \

--nat=MY_NAT \

--match='inIpRange(source.ip, "10.10.1.0/24")' \

--source-nat-active-ips=EXTERNAL_IP_1 \

--project=MY_GCP_PROJECT

Vous pouvez mettre à jour ou supprimer des règles de la même manière, à l'aide des commandes gcloud compute routers nats rules update/delete.

Bonnes pratiques

- Concevez les priorités avec soin pour éviter tout chevauchement involontaire.

- Définissez toujours une règle de repli par défaut afin de couvrir le trafic non identifié.

- Surveillez les ports actifs et la capacité NAT pour prévenir tout épuisement.

- Auditez régulièrement pour vérifier que la segmentation par règles reste alignée avec vos exigences de conformité.

Les règles Cloud NAT font évoluer Cloud NAT, simple service de traduction d'IP, vers un plan de contrôle piloté par des politiques pour la connectivité sortante. En permettant des décisions basées sur la source et la destination, elles apportent la segmentation, l'auditabilité et la conformité qu'exigent les environnements cloud modernes.

Bien conçues, les règles NAT transforment un NAT générique en un système flexible, transparent et sécurisé, taillé pour des réseaux d'entreprise.

Si vous évaluez cette approche dans le cadre d'un proof of concept ou que vous planifiez des déploiements, DoiT peut vous accompagner. Notre équipe de plus de 100 experts spécialisés dans les solutions cloud sur mesure est prête à vous guider tout au long du processus et à optimiser votre infrastructure pour la conformité et les besoins à venir.

Échangeons sur l'approche la plus pertinente pour votre entreprise durant cette phase d'application des politiques, afin de garantir une infrastructure cloud robuste, conforme et optimisée. Contactez-nous dès aujourd'hui.