Google Cloud Network Address Translation ( Cloud NAT) es un servicio clave que permite que las máquinas virtuales (VMs) sin direcciones IP externas (VMs privadas) se conecten de forma segura a internet. Así, las VMs privadas pueden recibir actualizaciones de software, consumir APIs externas y aprovechar otros servicios externos sin quedar expuestas a conexiones entrantes desde internet.

De forma predeterminada, Cloud NAT gestiona el tráfico saliente con eficiencia: traduce la dirección IP interna de origen de una VM a alguna de las IPs públicas de NAT asignadas al gateway. Sin embargo, en las arquitecturas cloud modernas, la eficiencia no alcanza. Las organizaciones necesitan un control basado en políticas sobre el tráfico saliente. Ahí es donde entran las reglas de Cloud NAT, que convierten a Cloud NAT, de un simple servicio de traducción, en un sofisticado punto de aplicación de políticas para la conectividad saliente, con control explícito sobre qué IP pública se usa para cada flujo de tráfico.

Desafíos sin las reglas de Cloud NAT

En una configuración estándar de Cloud NAT, todo el tráfico saliente de una VPC comparte el mismo grupo de direcciones IP públicas. Es un esquema sencillo, pero genera varios problemas en entornos complejos o regulados:

- Problemas con el whitelisting estricto: muchos servicios externos críticos, como procesadores de pagos, APIs de partners y sistemas de seguridad, aplican políticas de firewall estrictas que exigen whitelisting de IPs públicas específicas. Sin reglas, tus VMs privadas usarían IPs rotativas o compartidas, lo que te obligaría a incluir todas en la whitelist o a arriesgarte a fallos de conexión.

- Falta de segmentación del tráfico: desde el exterior, todo el tráfico hacia internet se ve igual. No hay forma sencilla de segmentarlo ni auditarlo según un propósito específico.

- Brechas en auditoría y cumplimiento: en sectores regulados, a veces hay que rastrear las conexiones salientes hasta aplicaciones o entornos específicos. Cuando todo el tráfico sale por un grupo de IPs unificado, esa trazabilidad se pierde en internet pública y se complican los registros de auditoría y el cumplimiento normativo.

Cómo las reglas de NAT resuelven estos problemas

Las reglas de Cloud NAT resuelven estos problemas al sumar lógica condicional al proceso de NAT. Una regla define una condición de coincidencia (basada en origen o destino) y una acción correspondiente (qué IP de NAT específica usar). Una vez definidas las reglas, cada paquete se evalúa frente a ellas. Si un paquete cumple la condición de una regla, se ejecuta la acción especificada.

Las soluciones clave que ofrecen las reglas de Cloud NAT son (solo se admiten direcciones de destino IPv4):

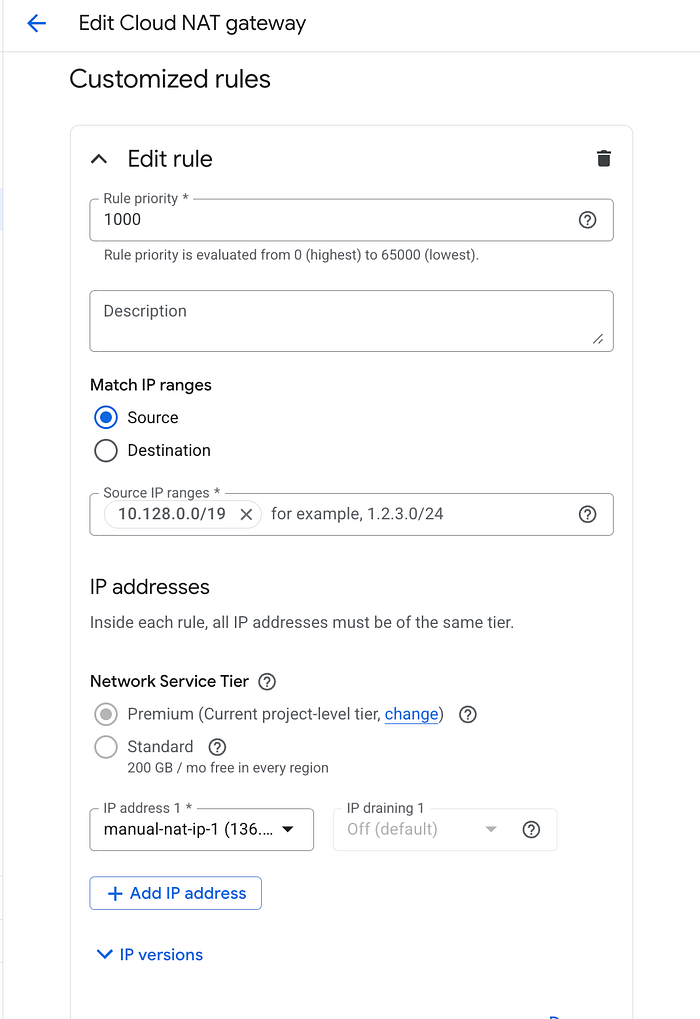

Segmentación de tráfico por origen ( Preview): en las reglas basadas en origen, los paquetes se identifican por su dirección IP de origen (el rango de IP interna de una subred específica).

"SI el tráfico proviene de la subred

10.10.20.0/24(nuestro entorno de pruebas), ENTONCES usa la IP pública de NAT203.0.113.50."

Esto resulta clave para segmentar el tráfico. Te permite asignar una IP pública dedicada y fácil de identificar a aplicaciones, entornos (Dev/Test/Prod) o subredes prioritarias específicas, lo que simplifica enormemente la auditoría y el monitoreo de seguridad.

Ejemplo de reglas basadas en origen

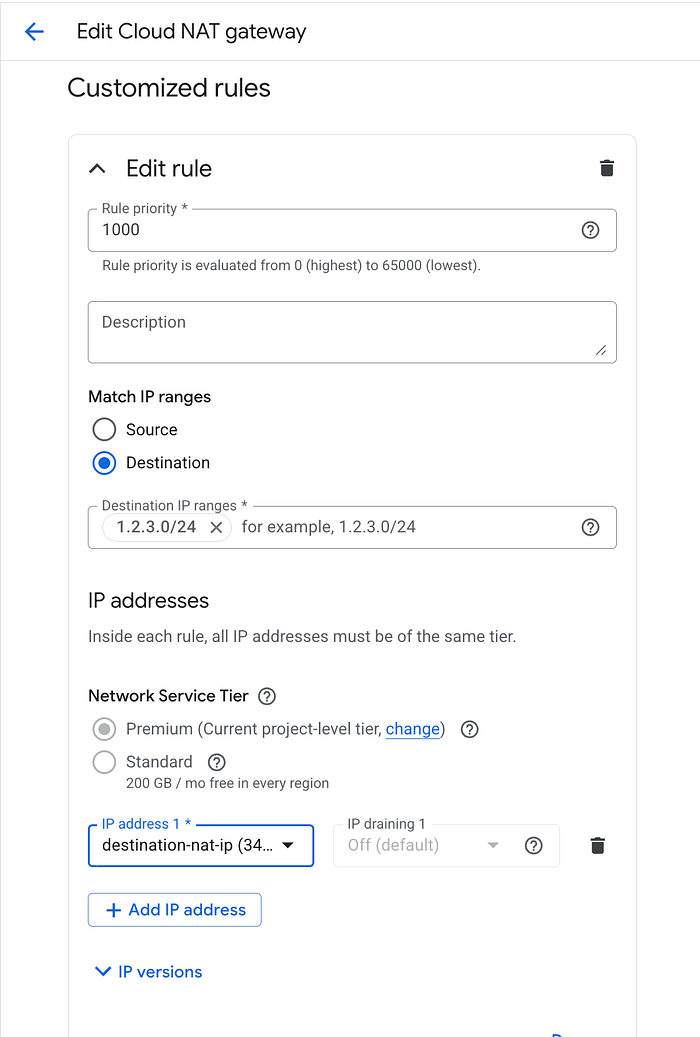

Whitelisting de IP por destino: es la aplicación más común y poderosa. En las reglas basadas en destino, los paquetes se identifican por su dirección IP de destino.

"SI la IP de destino está dentro del rango

198.51.100.0/24(la API de nuestro partner), ENTONCES usa la IP pública de NAT dedicada203.0.113.20."

Así, solo se usan IPs públicas específicas para los servicios incluidos en la whitelist, mientras que el resto del tráfico se enruta por defecto al grupo de IPs de NAT. Resuelve el problema del whitelisting sin comprometer la conectividad general.

Ejemplo de reglas basadas en destino

Mayor control y flexibilidad

Las reglas incorporan un sistema de prioridades que les permite a los administradores de red definir políticas con precisión, garantizando que las reglas más específicas y críticas se evalúen primero. Esto aporta un enfoque declarativo y basado en políticas para gestionar el acceso saliente de los recursos con direccionamiento privado.

Configuración de las reglas de NAT

Para usar las reglas de NAT, sigue estos pasos generales:

- Asegúrate de que tu gateway de NAT use asignación manual de IP (en lugar de automática).

- Deshabilita el endpoint-independent mapping, ya que es incompatible con las reglas de NAT.

- Define tus reglas: asígnales una prioridad, especifica si coinciden por origen o destino e indica qué IPs externas se deben usar.

- Despliega las reglas desde la Cloud Console, la CLI

gcloudo herramientas de IaC. - Monitorea, actualiza o elimina reglas a medida que evolucionen tus políticas.

Ejemplo mínimo con gcloud (regla basada en origen):

gcloud beta compute routers nats rules create 1000 \

--router=MY_ROUTER \

--region=MY_REGION \

--nat=MY_NAT \

--match='inIpRange(source.ip, "10.10.1.0/24")' \

--source-nat-active-ips=EXTERNAL_IP_1 \

--project=MY_GCP_PROJECT

De manera similar, puedes actualizar o eliminar reglas con los comandos gcloud compute routers nats rules update/delete.

Buenas prácticas

- Diseña las prioridades con cuidado para evitar superposiciones no deseadas.

- Define siempre una regla de respaldo predeterminada que cubra el tráfico que no coincida con ninguna otra.

- Monitorea los puertos activos y la capacidad de NAT para prevenir su agotamiento.

- Audita con regularidad para confirmar que la segmentación basada en reglas se alinea con los requisitos de cumplimiento.

Las reglas de Cloud NAT llevan a Cloud NAT más allá de la simple traducción de IP y lo convierten en un plano de control basado en políticas para la conectividad saliente. Al permitir decisiones por origen y destino, aportan la segmentación, la auditabilidad y el cumplimiento que demandan los entornos cloud modernos.

Bien diseñadas, las reglas de NAT transforman un NAT genérico en un sistema flexible, transparente y seguro, hecho a la medida de las redes empresariales.

Si estás evaluando esto para una prueba de concepto o planificando despliegues, DoiT puede ayudarte. Nuestro equipo de más de 100 expertos se especializa en soluciones cloud a la medida y está listo para acompañarte en el proceso y optimizar tu infraestructura para el cumplimiento y las demandas futuras.

Conversemos sobre lo que más le conviene a tu empresa en esta etapa de aplicación de políticas y aseguremos que tu infraestructura cloud sea robusta, conforme y esté optimizada para el éxito. Contáctanos hoy.