Google Cloud Network Address Translation( Cloud NAT)は、外部IPアドレスを持たないVM(プライベートVM)が安全にインターネットへ接続するための重要なサービスです。これにより、プライベートVMはインバウンドのインターネット接続から隔離されたまま、ソフトウェアアップデートの取得、外部APIの呼び出し、その他外部サービスの利用を安全に行えます。

Cloud NATはデフォルトで、VMの内部送信元IPアドレスを、ゲートウェイに割り当てられたパブリックNAT IPのいずれかに変換し、アウトバウンドトラフィックを効率的にさばきます。しかし、現代のクラウドアーキテクチャでは効率性だけでは不十分です。求められているのは、アウトバウンドトラフィックに対するポリシー駆動型の制御です。ここで活躍するのが Cloud NATルール です。Cloud NATを単なるアドレス変換サービスから、アウトバウンド接続を司る高度なポリシー適用ポイントへと進化させ、どのトラフィックフローにどのパブリックIPを割り当てるかを明示的に制御できるようにします。

Cloud NATルールがない場合の課題

標準的なCloud NAT構成では、VPCから出るすべてのアウトバウンドトラフィックが同一のパブリックIPプールを共有します。シンプルな反面、複雑な環境や規制対象の環境ではいくつかの課題が生じます。

- 厳格なホワイトリスト登録の難しさ: 決済サービス、パートナーAPI、セキュリティシステムなど、多くの重要な外部サービスは厳格なファイアウォールポリシーを敷いており、特定のパブリックIPのホワイトリスト登録を必須としています。ルールがなければ、プライベートVMはローテーションする共有IPを使うことになり、プール内のすべてのIPを登録するか、接続失敗のリスクを抱えるかの二択を迫られます。

- トラフィック分離ができない: 外部から見れば、インターネット向けトラフィックはすべて同じに映ります。用途別にセグメント化したり監査したりする手段が手軽には用意されていません。

- 監査・コンプライアンス上のギャップ: 規制業界では、アウトバウンド接続を特定のアプリケーションや環境までさかのぼって追跡することが求められる場合があります。すべてのトラフィックが共通のIPプールを利用していると、パブリックインターネット側でこのトレーサビリティが失われ、監査証跡や規制対応が複雑になります。

NATルールはこれらの課題をどう解決するのか

Cloud NATルールは、NAT処理に条件付きロジックを持ち込むことでこれらの課題を解決します。ルールはマッチ条件(送信元または宛先)と、それに対応するアクション(どのNAT IPを使うか)で定義します。ルールを設定すると、各パケットがルールに照合され、条件を満たしたパケットには指定のアクションが適用されます。

Cloud NATルールが提供する主な解決策は次のとおりです(宛先アドレスはIPv4のみ対応)。

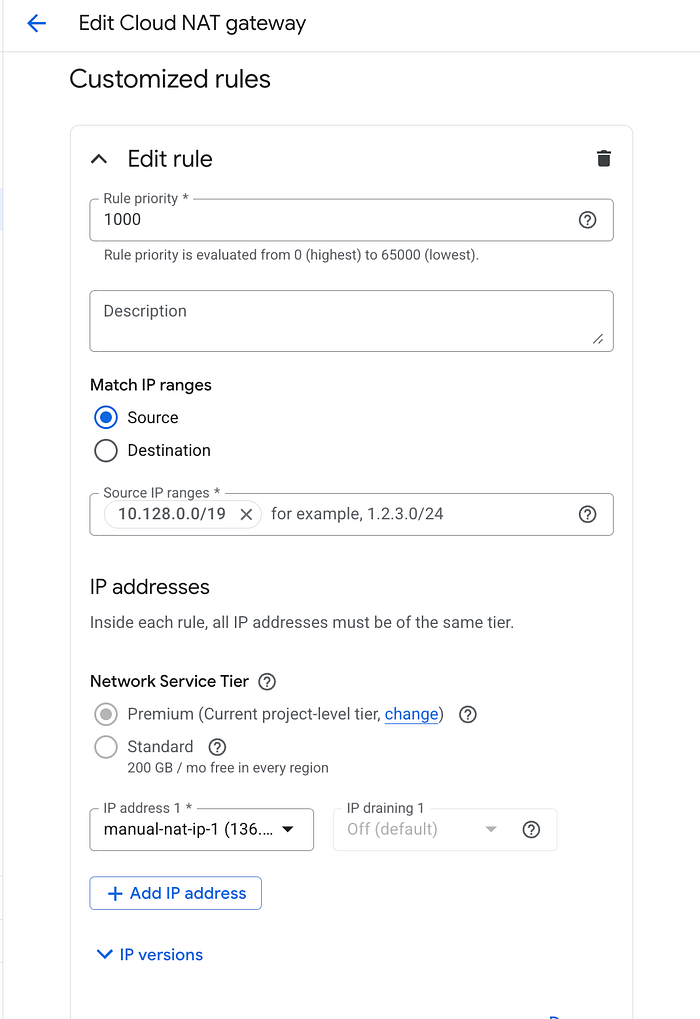

送信元ベースのトラフィック分離( プレビュー): 送信元ベースのルールでは、パケットを送信元IPアドレス(特定サブネットの内部IPレンジ)でマッチングします。

「トラフィックが

10.10.20.0/24サブネット(テスト環境)から発信された場合は、パブリックNAT IP203.0.113.50を使用する」

これはトラフィック分離に非常に有効です。特定のアプリケーション、環境(Dev/Test/Prodなど)、優先度の高いサブネットに、専用かつ識別しやすいパブリックIPを割り当てられるため、監査やセキュリティ監視が格段にやりやすくなります。

送信元ベースのルールの例

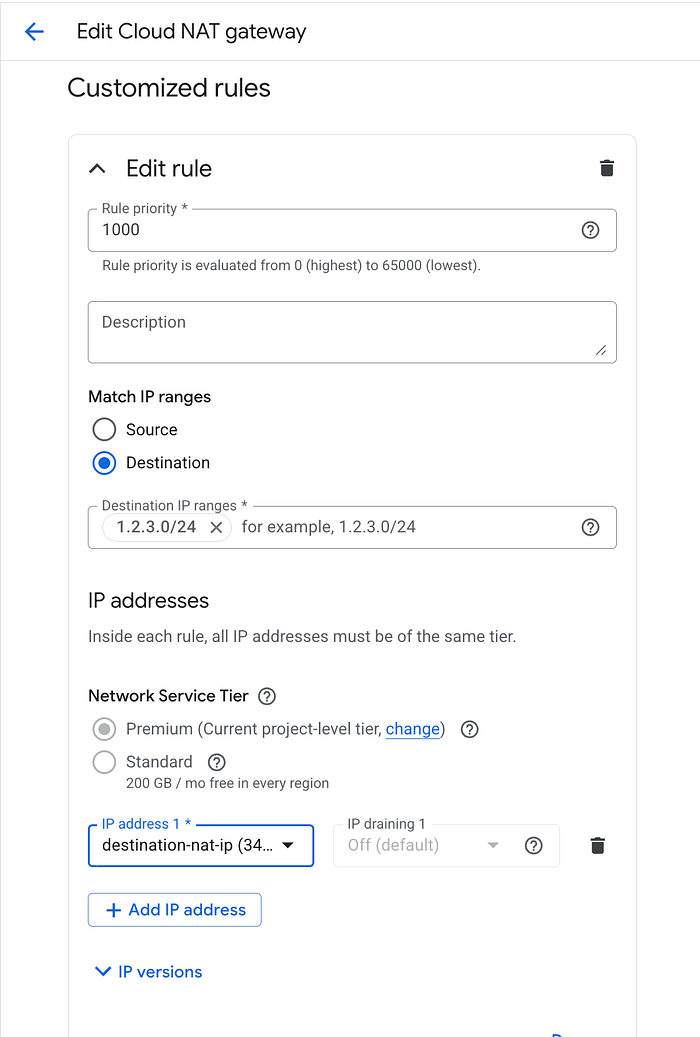

宛先ベースのIPホワイトリスト登録: 最も一般的かつ強力な活用方法です。宛先ベースのルールでは、パケットを宛先IPアドレスでマッチングします。

「宛先IPが

198.51.100.0/24レンジ内(パートナーのAPI)であれば、専用のパブリックNAT IP203.0.113.20を使用する」

これにより、ホワイトリスト登録済みサービス向けには指定のパブリックIPだけを使い、それ以外のトラフィックはデフォルトのNAT IPプールへフォールバックさせられます。一般的な接続性を損なうことなく、ホワイトリスト登録の課題を解消できます。

宛先ベースのルールの例

制御性と柔軟性の向上

ルールには優先度の仕組みが備わっており、ネットワーク管理者はポリシーを細やかに定義し、より具体的で重要なルールから順に評価されるよう設計できます。これにより、プライベートアドレスを持つリソースのアウトバウンド管理を、ポリシー駆動かつ宣言的なアプローチで実現できます。

NATルールの設定方法

NATルールを利用するには、おおむね以下の手順に従います。

- NATゲートウェイのIP割り当てを「手動」に設定する(自動割り当てではなく手動)。

- エンドポイント非依存マッピングを無効化する(NATルールとは互換性がないため)。

- ルールを定義する。優先度を付け、送信元と宛先のどちらでマッチングするかを指定し、使用する外部IPを指定します。

- Cloud Console、

gcloudCLI、またはIaCツールでルールをデプロイする。 - ポリシーの変化に応じて、ルールを監視・更新・削除する。

gcloudの最小例(送信元ベースのルール):

gcloud beta compute routers nats rules create 1000 \

--router=MY_ROUTER \

--region=MY_REGION \

--nat=MY_NAT \

--match='inIpRange(source.ip, "10.10.1.0/24")' \

--source-nat-active-ips=EXTERNAL_IP_1 \

--project=MY_GCP_PROJECT

更新や削除も同様に、gcloud compute routers nats rules update/delete コマンドで実行できます。

ベストプラクティス

- 意図しない重複を避けるため、優先度は慎重に設計する。

- マッチしないトラフィックを取りこぼさないよう、デフォルトのフォールバックルールを必ず用意する。

- ポート枯渇を防ぐため、アクティブポート数とNATキャパシティを継続的に監視する。

- ルールベースの分離がコンプライアンス要件と整合しているか、定期的に監査する。

Cloud NATルールは、Cloud NATを単なるIP変換サービスから、アウトバウンド接続を制御するポリシー駆動型のコントロールプレーンへと拡張します。送信元・宛先ベースの判断を可能にすることで、現代のクラウド環境が求めるセグメンテーション、監査性、そしてコンプライアンスを実現します。

適切に設計されたNATルールは、画一的なNATを、柔軟性・透明性・セキュリティを兼ね備えたエンタープライズグレードのネットワーク基盤へと変革します。

概念実証(PoC)の検討やデプロイの計画を進めている方は、ぜひ DoiT にご相談ください。100名以上のエキスパートからなるチームが、お客様に合わせたクラウドソリューションをご提供し、コンプライアンス対応と将来的な要件を見据えたインフラ最適化をサポートします。

このポリシー適用フェーズで、お客様にとって最適な進め方を一緒に検討しませんか。堅牢でコンプライアンスに準拠し、ビジネスの成功を支えるクラウドインフラの実現をお手伝いします。今すぐお問い合わせください。