Google Cloud Network Address Translation ( Cloud NAT) ist ein zentraler Dienst, mit dem virtuelle Maschinen (VMs) ohne externe IP-Adressen (private VMs) sicher mit dem Internet kommunizieren können. So beziehen private VMs Software-Updates, rufen externe APIs auf und nutzen weitere externe Dienste – und bleiben dabei vollständig vor eingehenden Verbindungen aus dem Internet abgeschirmt.

Standardmäßig wickelt Cloud NAT ausgehenden Traffic effizient ab, indem es die interne Quell-IP einer VM in eine der dem Gateway zugewiesenen öffentlichen NAT-IP-Adressen übersetzt. In modernen Cloud-Architekturen reicht reine Effizienz aber nicht mehr aus. Unternehmen brauchen richtliniengesteuerte Kontrolle über ausgehenden Traffic. Genau hier kommen Cloud NAT Rules ins Spiel. Sie machen aus Cloud NAT mehr als einen einfachen Übersetzungsdienst – nämlich einen vollwertigen Policy Enforcement Point für ausgehende Konnektivität, mit dem sich exakt steuern lässt, welche öffentliche IP-Adresse für welchen Traffic-Flow zum Einsatz kommt.

Herausforderungen ohne Cloud NAT Rules

In einem Standard-Setup von Cloud NAT teilen sich alle ausgehenden Verbindungen einer VPC denselben Pool öffentlicher IP-Adressen. Das ist einfach, sorgt in komplexen oder regulierten Umgebungen aber für mehrere Probleme:

- Probleme bei striktem Whitelisting: Viele kritische externe Dienste – etwa Payment-Provider, Partner-APIs oder Sicherheitssysteme – setzen strenge Firewall-Richtlinien durch und verlangen das Whitelisting bestimmter öffentlicher IPs. Ohne Rules nutzen Ihre privaten VMs rotierende oder gemeinsam verwendete IPs – Sie müssten also entweder den gesamten Pool whitelisten oder Verbindungsausfälle in Kauf nehmen.

- Fehlende Traffic-Segmentierung: Für die Außenwelt sieht jeglicher ins Internet ausgehender Traffic gleich aus. Eine zweckgebundene Segmentierung oder ein gezieltes Audit sind so kaum möglich.

- Lücken bei Audit und Compliance: In regulierten Branchen müssen ausgehende Verbindungen mitunter konkreten Anwendungen oder Umgebungen zugeordnet werden können. Nutzt der gesamte Traffic einen einheitlichen IP-Pool, geht diese Nachvollziehbarkeit im öffentlichen Internet verloren – Audit-Trails und regulatorische Compliance werden deutlich aufwendiger.

Wie NAT Rules diese Probleme lösen

Cloud NAT Rules lösen diese Probleme, indem sie eine bedingte Logik in den NAT-Prozess einführen. Eine Rule definiert eine Match-Bedingung (basierend auf Quelle oder Ziel) und eine zugehörige Aktion (welche konkrete NAT-IP-Adresse zu verwenden ist). Sobald NAT Rules definiert sind, wird jedes Paket gegen sie geprüft. Erfüllt ein Paket die Bedingung einer Rule, wird die festgelegte Aktion ausgeführt.

Die wichtigsten Lösungen, die Cloud NAT Rules bieten, sind (es werden ausschließlich IPv4-Zieladressen unterstützt):

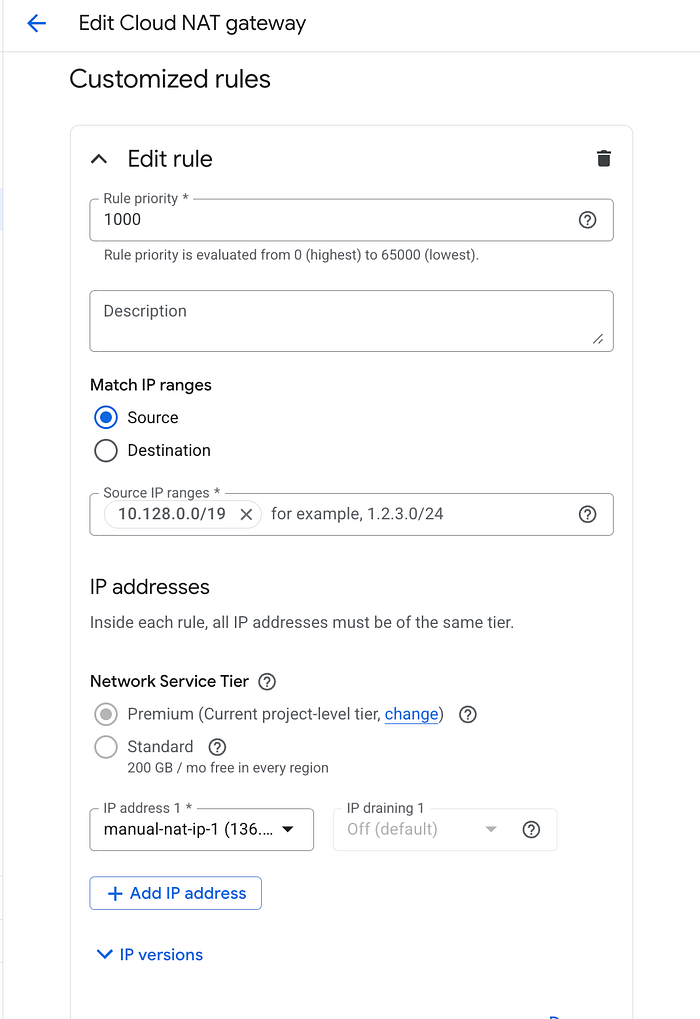

Quellbasierte Traffic-Segmentierung ( Preview): Bei quellbasierten Rules werden Pakete anhand ihrer Quell-IP-Adresse zugeordnet (etwa des internen IP-Bereichs eines bestimmten Subnetzes).

\"WENN der Traffic aus dem Subnetz

10.10.20.0/24(unsere Testumgebung) stammt, DANN verwende die öffentliche NAT-IP203.0.113.50.\"

Für die Traffic-Segmentierung ist das enorm wertvoll: Sie können einer bestimmten Anwendung, Umgebung (z. B. Dev/Test/Prod) oder einem priorisierten Subnetz eine dedizierte, leicht identifizierbare öffentliche IP zuweisen – Auditing und Security-Monitoring werden dadurch deutlich einfacher.

Beispiel für quellbasierte Rules

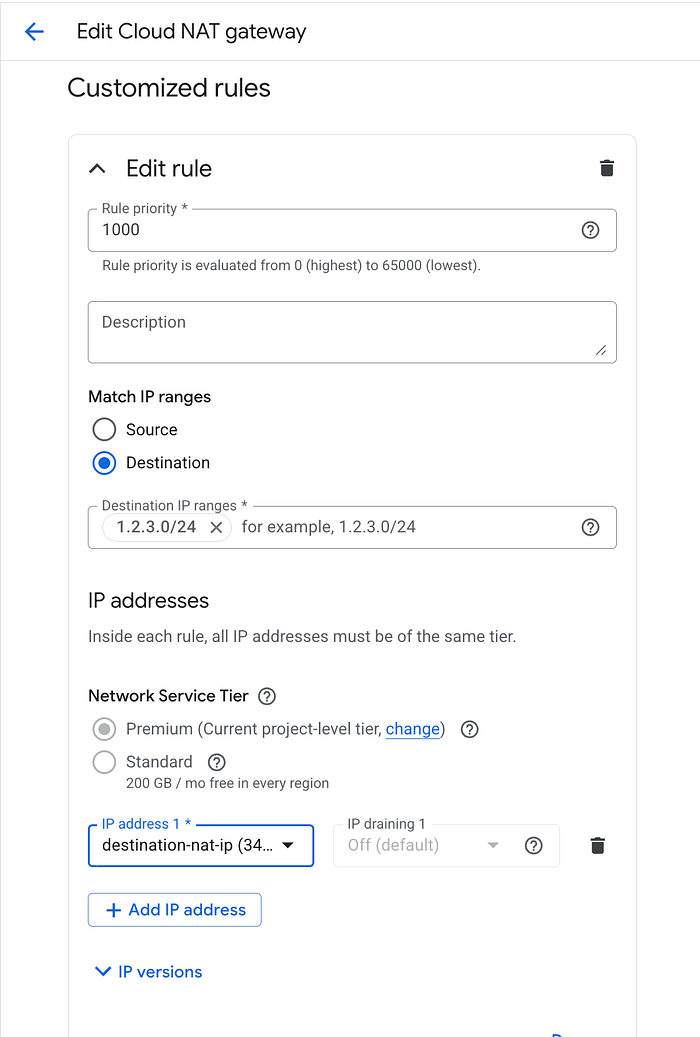

Zielbasiertes IP-Whitelisting: Das ist der häufigste und wirkungsvollste Anwendungsfall. Bei zielbasierten Rules werden Pakete anhand ihrer Ziel-IP-Adresse zugeordnet.

\"WENN die Ziel-IP im Bereich

198.51.100.0/24(API unseres Partners) liegt, DANN verwende die dedizierte öffentliche NAT-IP203.0.113.20.\"

So ist sichergestellt, dass nur bestimmte öffentliche IPs für gewhitelistete Dienste zum Einsatz kommen, während sämtlicher übriger Traffic auf den Standard-NAT-IP-Pool zurückgreift. Damit ist das Whitelisting-Problem gelöst, ohne die allgemeine Konnektivität zu beeinträchtigen.

Beispiel für zielbasierte Rules

Mehr Kontrolle und Flexibilität

Rules bringen ein Prioritätssystem mit, mit dem Netzwerkadministratoren Richtlinien präzise definieren können – die spezifischsten und kritischsten Rules werden zuerst ausgewertet. So entsteht ein richtliniengesteuerter, deklarativer Ansatz für die Verwaltung ausgehender Zugriffe privat adressierter Ressourcen.

NAT Rules konfigurieren

Um NAT Rules zu nutzen, gehen Sie grundsätzlich wie folgt vor:

- Stellen Sie sicher, dass Ihr NAT-Gateway manuelle IP-Zuweisung verwendet (statt der automatischen).

- Deaktivieren Sie Endpoint-Independent Mapping, da es mit NAT Rules nicht kompatibel ist.

- Definieren Sie Ihre Rules: Vergeben Sie eine Priorität, legen Sie fest, ob die Zuordnung quell- oder zielbasiert erfolgt, und geben Sie an, welche externen IPs verwendet werden sollen.

- Rollen Sie die Rules aus – über die Cloud Console, das

gcloud-CLI oder IaC-Tools. - Überwachen, aktualisieren oder löschen Sie Rules, sobald sich Ihre Richtlinien weiterentwickeln.

Minimalbeispiel mit gcloud (quellbasierte Rule):

gcloud beta compute routers nats rules create 1000 \

--router=MY_ROUTER \

--region=MY_REGION \

--nat=MY_NAT \

--match='inIpRange(source.ip, "10.10.1.0/24")' \

--source-nat-active-ips=EXTERNAL_IP_1 \

--project=MY_GCP_PROJECT

Analog lassen sich Rules mit den Befehlen gcloud compute routers nats rules update/delete aktualisieren oder entfernen.

Best Practices

- Planen Sie Prioritäten sorgfältig, um unbeabsichtigte Überlappungen zu vermeiden.

- Definieren Sie stets eine Standard-Fallback-Rule, damit auch nicht zugeordneter Traffic abgedeckt ist.

- Behalten Sie aktive Ports und die NAT-Kapazität im Blick, um Engpässe zu verhindern.

- Prüfen Sie regelmäßig per Audit, ob die regelbasierte Segmentierung Ihren Compliance-Anforderungen entspricht.

Cloud NAT Rules machen aus Cloud NAT mehr als einen einfachen IP-Übersetzungsdienst – sie verwandeln ihn in eine richtliniengesteuerte Control Plane für ausgehende Konnektivität. Durch quell- und zielbasierte Entscheidungen liefern sie genau die Segmentierung, Auditierbarkeit und Compliance, die moderne Cloud-Umgebungen verlangen.

Durchdacht eingesetzt, machen NAT Rules aus einem Einheits-NAT ein flexibles, transparentes und sicheres System – passgenau für Networking auf Enterprise-Niveau.

Wenn Sie das in einem Proof of Concept evaluieren oder einen Rollout planen, unterstützt Sie DoiT gerne. Unser Team aus über 100 Expertinnen und Experten ist auf maßgeschneiderte Cloud-Lösungen spezialisiert und begleitet Sie durch den gesamten Prozess – damit Ihre Infrastruktur sowohl Compliance-Anforderungen als auch künftigen Anforderungen gewachsen ist.

Lassen Sie uns gemeinsam klären, was in dieser Phase der Policy Enforcement für Ihr Unternehmen am sinnvollsten ist – damit Ihre Cloud-Infrastruktur robust, compliant und optimal aufgestellt ist. Kontaktieren Sie uns noch heute.