Google Cloud Network Address Translation ( Cloud NAT) è un servizio chiave che consente alle Virtual Machine (VM) prive di indirizzi IP esterni (VM private) di connettersi a Internet in modo sicuro. In questo modo le VM private possono ricevere aggiornamenti software, accedere ad API esterne e sfruttare altri servizi esterni restando isolate dalle connessioni Internet in entrata.

Per impostazione predefinita, Cloud NAT gestisce il traffico in uscita in modo efficiente, traducendo l'indirizzo IP interno di origine di una VM in uno degli indirizzi IP NAT pubblici assegnati al gateway. Tuttavia, nelle moderne architetture cloud l'efficienza non basta: le organizzazioni hanno bisogno di un controllo policy-driven sul traffico in uscita. È qui che entrano in gioco le Cloud NAT rules, che trasformano Cloud NAT da semplice servizio di traduzione a sofisticato punto di applicazione delle policy per la connettività in uscita, permettendo di stabilire in modo esplicito quale indirizzo IP pubblico utilizzare per ciascun flusso di traffico.

Le criticità senza Cloud NAT rules

In una configurazione standard di Cloud NAT, tutto il traffico in uscita da un VPC condivide lo stesso pool di indirizzi IP pubblici. Una soluzione semplice, che però genera diversi problemi negli ambienti complessi o regolamentati:

- Difficoltà di whitelisting: molti servizi esterni critici, come gateway di pagamento, API dei partner e sistemi di sicurezza, applicano policy firewall stringenti che impongono il whitelisting di IP pubblici specifici. Senza regole dedicate, le VM private utilizzerebbero IP rotanti o condivisi, costringendo a inserire in whitelist l'intero pool o esponendo al rischio di errori di connessione.

- Mancata segmentazione del traffico: tutto il traffico diretto a Internet appare identico al mondo esterno e non esiste un modo semplice per segmentarlo o sottoporlo ad audit per finalità specifiche.

- Lacune in audit e compliance: nei settori regolamentati, le connessioni in uscita devono talvolta essere ricondotte a specifiche applicazioni o ambienti. Quando tutto il traffico utilizza un unico pool di IP, questa tracciabilità si perde sulla rete pubblica, complicando audit trail e conformità normativa.

Come le NAT rules risolvono questi problemi

Le Cloud NAT rules risolvono questi problemi introducendo una logica condizionale nel processo di NAT. Una regola definisce una condizione di match (basata su origine o destinazione) e l'azione corrispondente (quale indirizzo IP NAT specifico utilizzare). Una volta definite le NAT rules, ogni pacchetto viene confrontato con esse: se soddisfa la condizione di una regola, viene eseguita l'azione associata.

Le principali soluzioni offerte dalle Cloud NAT rules sono (sono supportati solo gli indirizzi di destinazione IPv4):

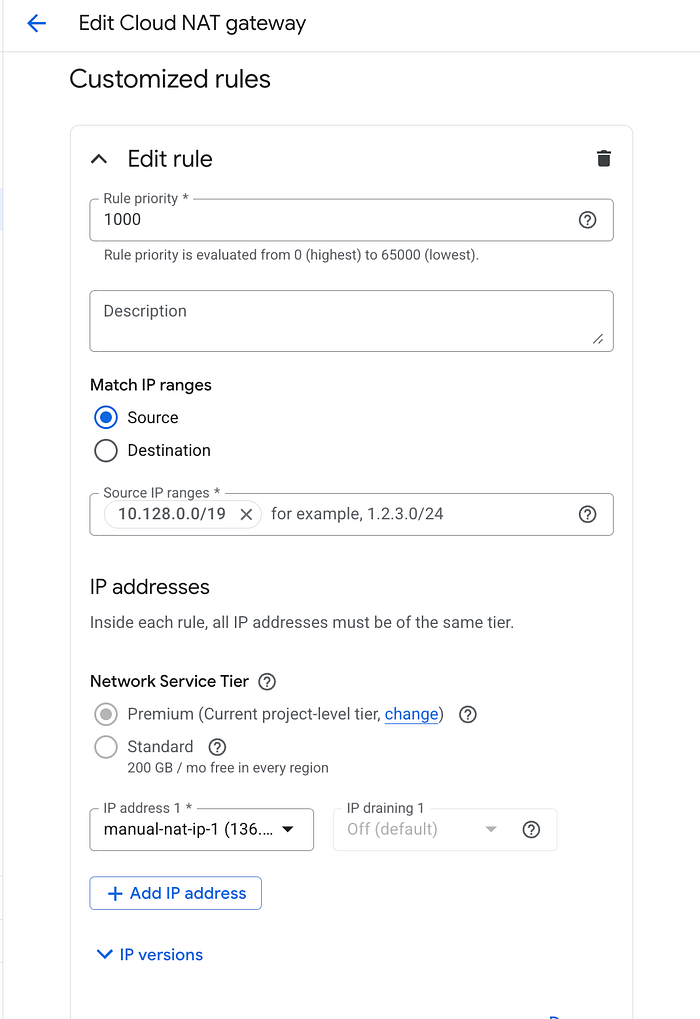

Segmentazione del traffico per origine ( Preview): nelle regole basate sull'origine, i pacchetti vengono associati in base al loro indirizzo IP sorgente (l'intervallo IP interno di una specifica subnet).

"SE il traffico proviene dalla subnet

10.10.20.0/24(il nostro ambiente di test), ALLORA usa l'IP NAT pubblico203.0.113.50."

Una funzionalità preziosa per la segmentazione: consente di assegnare un IP pubblico dedicato e facilmente identificabile a singole applicazioni, ambienti specifici (come Dev/Test/Prod) o subnet ad alta priorità, semplificando notevolmente audit e monitoraggio della sicurezza.

Esempio di regole basate sull'origine

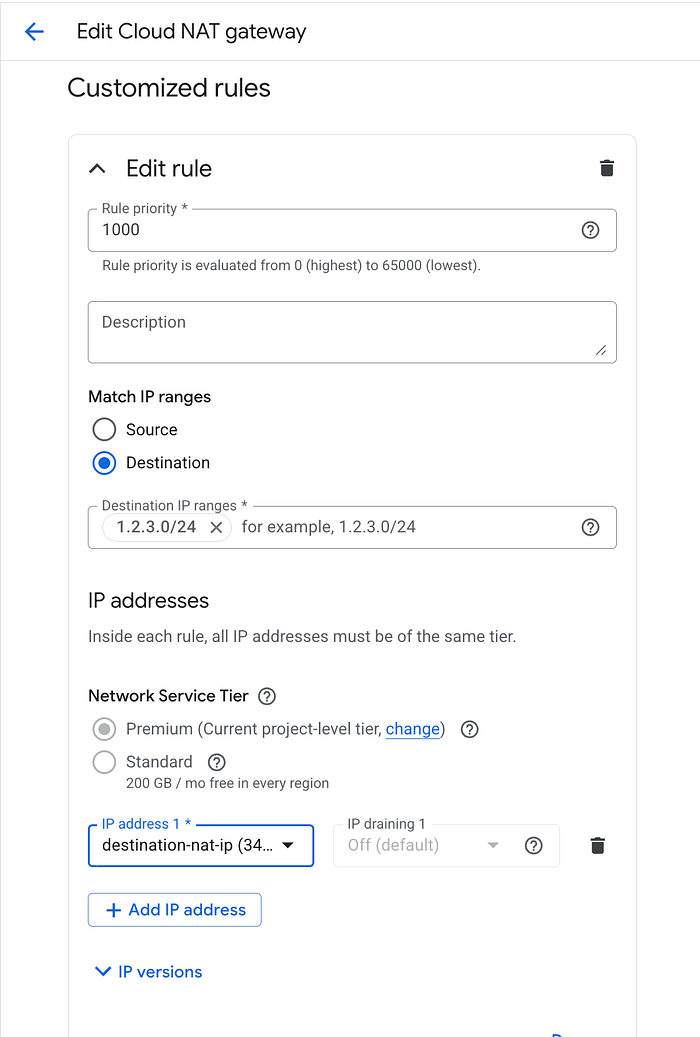

Whitelisting IP per destinazione: è l'applicazione più diffusa e potente. Nelle regole basate sulla destinazione, i pacchetti vengono associati in base al loro indirizzo IP di destinazione.

"SE l'IP di destinazione rientra nell'intervallo

198.51.100.0/24(l'API del nostro partner), ALLORA usa l'IP NAT pubblico dedicato203.0.113.20."

In questo modo solo IP pubblici specifici vengono utilizzati per i servizi in whitelist, mentre tutto il resto del traffico ricade sul pool IP NAT predefinito. Si risolve il tema del whitelisting senza compromettere la connettività generale.

Esempio di regole basate sulla destinazione

Maggiore controllo e flessibilità

Le regole introducono un sistema di priorità che consente agli amministratori di rete di definire le policy con precisione, garantendo che quelle più specifiche e critiche vengano valutate per prime. Ne deriva un approccio dichiarativo e policy-driven alla gestione dell'accesso in uscita per le risorse con indirizzamento privato.

Configurazione delle NAT rules

Per utilizzare le NAT rules, segua questi passaggi generali:

- Verifichi che il NAT gateway utilizzi l'allocazione manuale degli IP (anziché quella automatica).

- Disabiliti l'endpoint-independent mapping, poiché non è compatibile con le NAT rules.

- Definisca le regole, assegnando loro una priorità, specificando se basarle su origine o destinazione e indicando quali IP esterni utilizzare.

- Distribuisca le regole tramite Cloud Console, CLI

gcloudo strumenti IaC. - Monitori, aggiorni o elimini le regole man mano che le policy evolvono.

Esempio minimale con gcloud (regola basata sull'origine):

gcloud beta compute routers nats rules create 1000 \

--router=MY_ROUTER \

--region=MY_REGION \

--nat=MY_NAT \

--match='inIpRange(source.ip, "10.10.1.0/24")' \

--source-nat-active-ips=EXTERNAL_IP_1 \

--project=MY_GCP_PROJECT

Allo stesso modo è possibile aggiornare o eliminare le regole con i comandi gcloud compute routers nats rules update/delete.

Best practice

- Progetti con cura le priorità per evitare sovrapposizioni indesiderate.

- Definisca sempre una regola di fallback predefinita, così da coprire anche il traffico non corrispondente.

- Monitori le porte attive e la capacità del NAT per prevenirne l'esaurimento.

- Esegua audit regolari per verificare che la segmentazione basata sulle regole sia allineata ai requisiti di compliance.

Le Cloud NAT rules estendono Cloud NAT da semplice servizio di traduzione IP a vero e proprio piano di controllo policy-driven per la connettività in uscita. Grazie alle decisioni basate su origine e destinazione, offrono la segmentazione, l'auditability e la compliance che gli ambienti cloud moderni richiedono.

Se progettate con attenzione, le NAT rules trasformano un NAT "taglia unica" in un sistema flessibile, trasparente e sicuro, pensato per il networking enterprise.

Se sta valutando un proof of concept o sta pianificando il deployment, DoiT può aiutarla. Il nostro team di oltre 100 esperti è specializzato in soluzioni cloud su misura, pronto a guidarla nel percorso e a ottimizzare la sua infrastruttura per la compliance e le esigenze future.

Parliamo insieme della soluzione più adatta alla sua azienda in questa fase di applicazione delle policy, per garantire un'infrastruttura cloud solida, conforme e pronta al successo. Ci contatti oggi stesso.