O Google Cloud Network Address Translation ( Cloud NAT) é um serviço essencial que permite que máquinas virtuais (VMs) sem endereços IP externos (VMs privadas) se conectem à internet com segurança. Assim, as VMs privadas conseguem receber atualizações de software, acessar APIs externas e usar outros serviços externos com segurança, sem ficar expostas a conexões de entrada vindas da internet.

Por padrão, o Cloud NAT cuida do tráfego de saída de forma eficiente, traduzindo o endereço IP interno de origem da VM para um dos endereços IP públicos de NAT atribuídos ao gateway. Só que, em arquiteturas de nuvem modernas, eficiência não basta. As organizações precisam de um controle orientado por políticas sobre o tráfego de saída. É aí que entram as regras do Cloud NAT. Elas transformam o Cloud NAT de um simples serviço de tradução em um ponto sofisticado de aplicação de políticas para a conectividade de saída, permitindo definir com precisão qual IP público será usado em cada fluxo de tráfego.

Desafios sem as regras do Cloud NAT

Em uma configuração padrão do Cloud NAT, todo o tráfego de saída de uma VPC compartilha o mesmo pool de endereços IP públicos. Apesar de simples, isso gera vários problemas em ambientes complexos ou regulados:

- Dificuldades com whitelisting rigoroso: muitos serviços externos críticos, como processadores de pagamento, APIs de parceiros e sistemas de segurança, aplicam políticas de firewall rígidas e exigem o whitelisting de IPs públicos específicos. Sem regras, suas VMs privadas usariam IPs rotativos ou compartilhados, o que obriga a colocar todos eles na whitelist ou aceitar o risco de falhas de conexão.

- Falta de segmentação de tráfego: para o mundo externo, todo o tráfego destinado à internet parece igual. Não dá para segmentar nem auditar facilmente por finalidade.

- Lacunas de auditoria e compliance: em setores regulados, às vezes é preciso rastrear conexões de saída até aplicações ou ambientes específicos. Quando todo o tráfego usa um pool unificado de IPs, essa rastreabilidade se perde na internet pública, dificultando trilhas de auditoria e a conformidade regulatória.

Como as regras de NAT resolvem esses problemas

As regras do Cloud NAT resolvem esses problemas ao trazer lógica condicional para o processo de NAT. Cada regra define uma condição de correspondência (com base em origem ou destino) e uma ação equivalente (qual IP de NAT usar). Depois que as regras são definidas, cada pacote é avaliado em relação a elas. Se um pacote atender à condição de uma regra, a ação especificada é executada.

As principais soluções oferecidas pelas regras do Cloud NAT são (somente endereços de destino IPv4 são suportados):

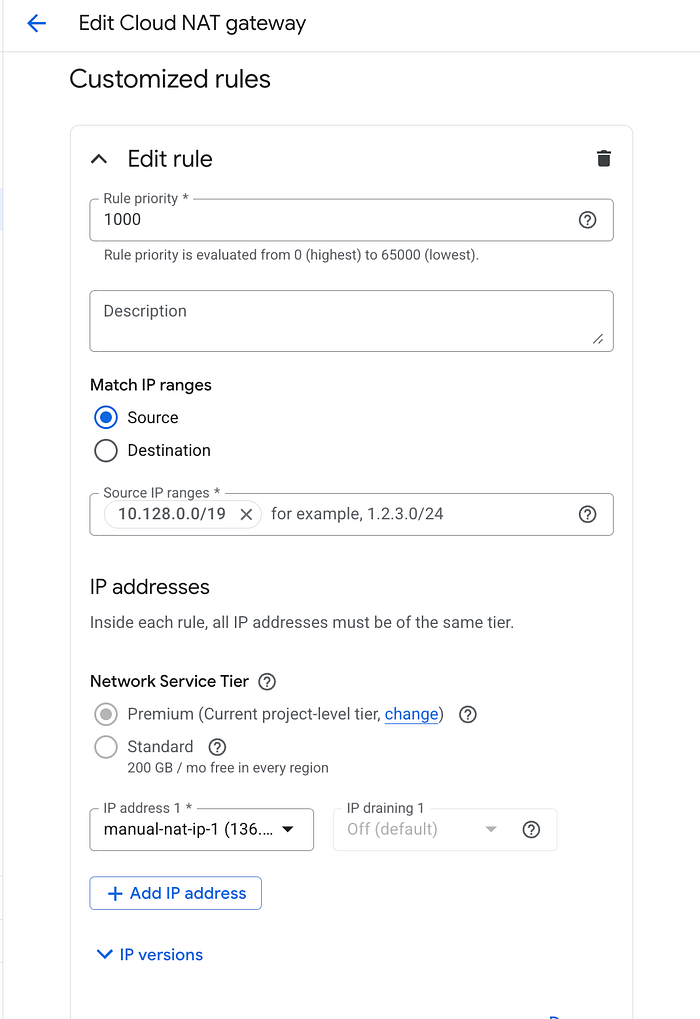

Segmentação de tráfego baseada em origem ( Preview): nas regras baseadas em origem, os pacotes são identificados pelo endereço IP de origem (o intervalo de IP interno de uma sub-rede específica).

"SE o tráfego vier da sub-rede

10.10.20.0/24(nosso ambiente de testes), ENTÃO use o IP público de NAT203.0.113.50."

Isso é extremamente útil para segmentar tráfego. Você consegue atribuir um IP público dedicado e fácil de identificar a aplicações específicas, ambientes (como Dev/Test/Prod) ou sub-redes de alta prioridade, simplificando muito a auditoria e o monitoramento de segurança.

Exemplo de regras baseadas em origem

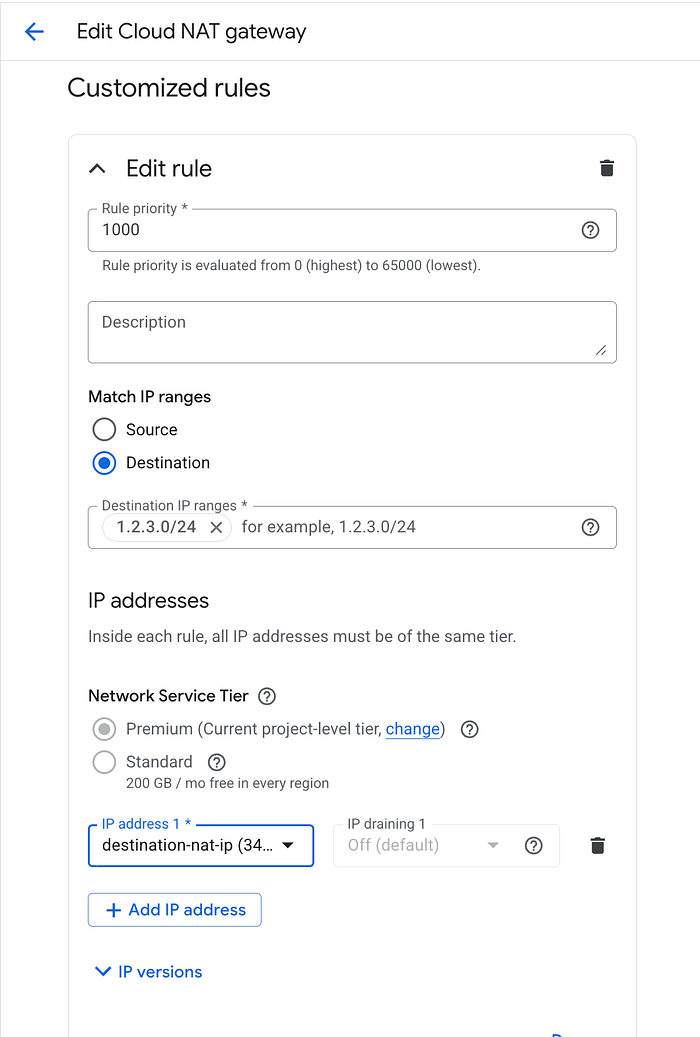

Whitelisting de IP baseado em destino: esta é a aplicação mais comum e poderosa. Nas regras baseadas em destino, os pacotes são identificados pelo endereço IP de destino.

"SE o IP de destino estiver dentro do intervalo

198.51.100.0/24(a API do nosso parceiro), ENTÃO use o IP público de NAT dedicado203.0.113.20."

Assim, apenas IPs públicos específicos são usados para os serviços com whitelisting, enquanto o restante do tráfego segue pelo pool padrão de IPs de NAT. Resolve a questão do whitelisting sem comprometer a conectividade geral.

Exemplo de regras baseadas em destino

Mais controle e flexibilidade

As regras adotam um sistema de prioridades, permitindo que os administradores de rede definam políticas com precisão e garantam que as regras mais específicas e críticas sejam avaliadas primeiro. Isso traz uma abordagem declarativa e orientada por políticas para gerenciar o acesso de saída de recursos com endereçamento privado.

Configurando as regras de NAT

Para usar as regras de NAT, siga estes passos gerais:

- Garanta que seu gateway de NAT esteja com alocação manual de IP (em vez de automática).

- Desative o endpoint-independent mapping, já que ele é incompatível com as regras de NAT.

- Defina suas regras, atribuindo uma prioridade, especificando se a correspondência é por origem ou destino e indicando quais IPs externos usar.

- Implante as regras pelo Cloud Console, pela CLI

gcloudou por ferramentas de IaC. - Monitore, atualize ou exclua regras conforme suas políticas evoluem.

Exemplo mínimo com gcloud (regra baseada em origem):

gcloud beta compute routers nats rules create 1000 \

--router=MY_ROUTER \

--region=MY_REGION \

--nat=MY_NAT \

--match='inIpRange(source.ip, "10.10.1.0/24")' \

--source-nat-active-ips=EXTERNAL_IP_1 \

--project=MY_GCP_PROJECT

Você pode atualizar ou excluir regras de forma semelhante com os comandos gcloud compute routers nats rules update/delete.

Boas práticas

- Planeje as prioridades com cuidado para evitar sobreposições indesejadas.

- Sempre crie uma regra de fallback padrão para cobrir o tráfego que não corresponder a nenhuma regra.

- Acompanhe as portas ativas e a capacidade do NAT para evitar esgotamento.

- Faça auditorias regulares para confirmar que a segmentação baseada em regras atende aos requisitos de compliance.

As regras do Cloud NAT vão além da simples tradução de IP e transformam o Cloud NAT em um plano de controle orientado por políticas para a conectividade de saída. Ao permitir decisões baseadas em origem e destino, elas entregam a segmentação, a auditabilidade e o compliance que os ambientes de nuvem modernos exigem.

Quando bem desenhadas, as regras de NAT convertem um NAT genérico em um sistema flexível, transparente e seguro — sob medida para redes corporativas.

Se você está avaliando isso para uma prova de conceito ou planejando implantações, a DoiT pode ajudar. Nosso time de mais de 100 especialistas é referência em soluções de nuvem sob medida e está pronto para guiar você no processo e otimizar sua infraestrutura para compliance e demandas futuras.

Vamos conversar sobre o que faz mais sentido para a sua empresa nesta fase de aplicação de políticas e garantir que sua infraestrutura de nuvem seja robusta, em conformidade e otimizada para o sucesso. Fale com a gente hoje mesmo.