Chez DoiT, nous accompagnons nos partenaires dans la conception d'architectures taillées pour la montée en charge et l'excellence opérationnelle. La planification de l'architecture réseau en vue d'une croissance future fait partie des sujets sur lesquels nous intervenons régulièrement, afin que nos clients tirent pleinement parti de ce que le cloud peut offrir.

Architecture VPC autonome

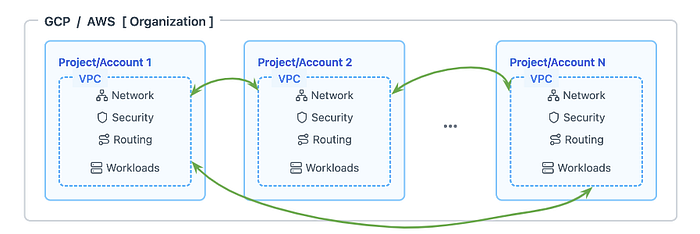

Les VPC autonomes sont des environnements réseau isolés qui fonctionnent indépendamment au sein d'un compte ou d'un projet cloud. Chaque VPC dispose de sa propre configuration réseau, de ses règles de sécurité et de ses politiques de routage, ce qui en fait une solution idéale lorsqu'une isolation stricte est requise ou que les besoins réseau restent simples.

Caractéristiques clés

Chaque VPC autonome assure une isolation réseau totale vis-à-vis des autres VPC et fonctionne comme un environnement autosuffisant, doté de ses propres ressources réseau dédiées. Les configurations réseau, tables de routage et contrôles d'accès compris, sont gérées indépendamment, ce qui permet d'adapter les politiques réseau aux besoins de chaque workload.

Les VPC autonomes sont reliés par peering selon les besoins de connectivité, jusqu'à former un service mesh complet (tous les VPC interconnectés entre eux).

L'architecture VPC autonome convient particulièrement aux organisations dont les applications sont simples, avec des besoins réseau limités et peu d'échanges entre réseaux. Elle est idéale pour les environnements de développement et de test, où l'isolation est cruciale pour éviter toute interférence entre environnements. Les organisations soumises à des exigences de conformité spécifiques optent souvent pour des VPC autonomes afin de garantir une séparation réseau totale de leurs workloads sensibles. Les structures de petite taille, dotées de ressources cloud limitées et d'architectures simples, profitent quant à elles de la simplicité et des frontières nettes qu'offrent les VPC autonomes.

Limites

L'indépendance des VPC autonomes entraîne souvent une duplication importante des ressources d'un environnement à l'autre, avec à la clé des coûts opérationnels et une charge de maintenance plus élevés. Établir une connectivité entre plusieurs VPC se révèle vite complexe : configurations de peering imbriquées, multiples points de connexion, voire solutions NAT pour gérer les chevauchements de plages CIDR. À mesure que l'organisation grandit, la gestion de plusieurs VPC autonomes devient un défi, en particulier lorsqu'il s'agit d'appliquer des politiques cohérentes sur l'ensemble des environnements. L'absence de gestion centralisée complique aussi le maintien de politiques de sécurité et de configurations réseau standardisées sur l'ensemble des VPC.

Architecture VPC partagé

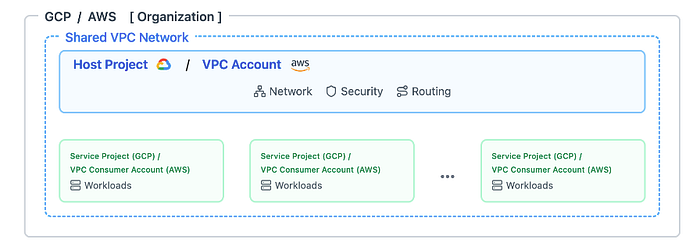

Le Shared VPC sur Google Cloud et le VPC Sharing sur AWS permettent de mettre en place une infrastructure réseau commune, utilisable par plusieurs projets (ou comptes, dans le cas d'AWS). Cette approche centralise la gestion réseau tout en préservant l'isolation et la sécurité au niveau de chaque projet.

Composants clés

L'architecture Shared VPC s'articule autour d'un projet hôte qui héberge et administre l'infrastructure réseau VPC partagée. Les projets de service consomment ce réseau partagé tout en conservant leur propre gestion des ressources et leurs propres contrôles d'accès. Les sous-réseaux peuvent être partagés de manière sélective avec certains projets, pour un contrôle fin de l'allocation des ressources réseau. Les règles de pare-feu sont gérées de façon centralisée, mais restent personnalisables au niveau de chaque projet de service lorsque c'est nécessaire.

Le VPC est créé dans un projet, puis consommé par d'autres projets.

Google Cloud Shared VPC et AWS VPC Sharing

Si la dénomination est proche et la fonction de base — partager des ressources réseau entre projets cloud — commune aux deux services, le Shared VPC de Google Cloud prend nativement en charge la connectivité hybride (par exemple, les connexions vers des hôtes on-premise) : en plaçant un lien hybride sur le projet hôte (un tunnel Cloud VPN vers l'environnement on-premise, par exemple), l'accès au site distant peut être ouvert à chacun des projets de service. Le VPC Sharing d'AWS, en revanche, exige le déploiement de composants réseau supplémentaires. L'un d'eux est l'AWS Transit Gateway, présenté ci-dessous.

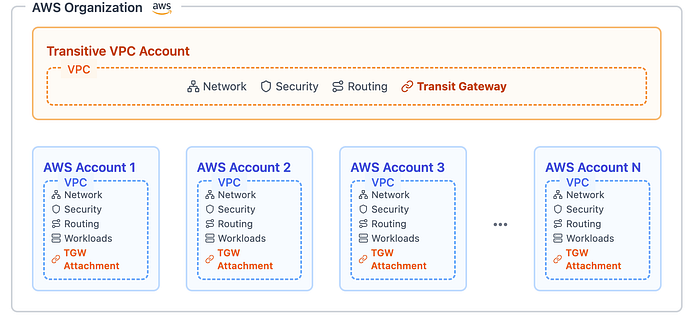

AWS Transit Gateway

Là où le VPC Sharing d'AWS se concentre sur le partage de sous-réseaux d'un même VPC entre plusieurs comptes, Transit Gateway assure la connectivité entre plusieurs VPC, VPN et passerelles Direct Connect, ce qui en fait une option de choix pour les architectures multi-VPC complexes ou les environnements cloud hybrides.

Chaque compte AWS peut héberger un ou plusieurs VPC, tous interconnectables via Transit Gateway.

Nous espérons que cet article vous aidera à vous repérer plus sereinement dans la jungle des architectures réseau. Pour en savoir plus sur nos domaines d'expertise, rendez-vous sur https://www.doit.com/services/