En DoiT ayudamos a nuestros partners a diseñar arquitecturas pensadas para escalar y alcanzar la excelencia operativa. Uno de los temas en los que acompañamos a los clientes es la planificación de la arquitectura de red para soportar el crecimiento futuro y, así, cumplir con la verdadera promesa de la nube.

Arquitectura de VPC standalone

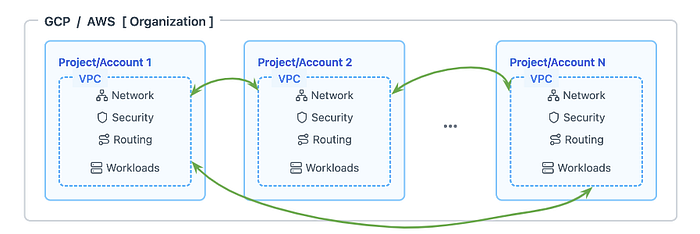

Las VPC standalone son entornos de red aislados que operan de forma independiente dentro de una cuenta o proyecto en la nube. Cada VPC mantiene su propia configuración de red, reglas de seguridad y políticas de enrutamiento, lo que la convierte en una opción ideal para escenarios que exigen un aislamiento estricto o que tienen requisitos de red sencillos.

Características clave

Cada VPC standalone mantiene un aislamiento de red total respecto a las demás, funcionando como un entorno autocontenido con sus propios recursos de red dedicados. Las configuraciones de red, incluidas las tablas de enrutamiento y los controles de acceso, se gestionan de forma independiente, lo que permite definir políticas a la medida según los requisitos de cada workload.

Las VPC standalone se conectan mediante peering según lo dicten los requisitos de conectividad, hasta llegar a una malla de servicio completa (todas las VPC conectadas entre sí).

Una arquitectura de VPC standalone resulta especialmente adecuada para organizaciones con aplicaciones simples, requisitos de red directos y poca necesidad de comunicación entre redes. Es ideal en entornos de desarrollo y pruebas, donde el aislamiento es clave para evitar interferencias entre entornos. Las organizaciones con requisitos específicos de cumplimiento normativo suelen optar por VPC standalone para mantener una separación de red total en workloads sensibles. Las organizaciones pequeñas, con recursos limitados en la nube y arquitecturas sencillas, se benefician de la simplicidad y los límites claros que ofrecen estas VPC.

Desventajas

La naturaleza independiente de las VPC standalone suele provocar una duplicación importante de recursos entre entornos, lo que se traduce en mayores costos operativos y una mayor carga de mantenimiento. Las organizaciones enfrentan una complejidad creciente al intentar establecer conectividad entre múltiples VPC, que muchas veces requiere configuraciones de peering complejas, varios puntos de conexión e incluso soluciones NAT para resolver el solapamiento de CIDR. A medida que la organización crece, gestionar múltiples VPC standalone se vuelve cada vez más difícil, sobre todo cuando se busca aplicar políticas consistentes entre entornos. La falta de gestión centralizada dificulta mantener políticas de seguridad y configuraciones de red estandarizadas en varias VPC.

Arquitectura de Shared VPC

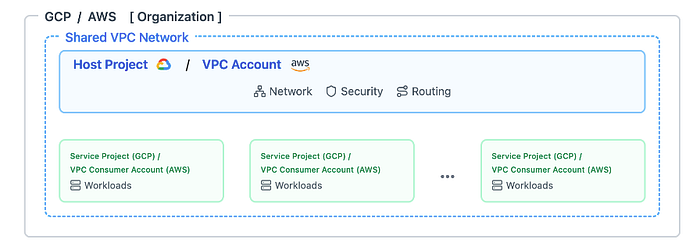

Shared VPC en Google Cloud y VPC Sharing en AWS permiten a las organizaciones establecer una infraestructura de red común que se puede usar en múltiples proyectos (o cuentas, en el caso de AWS). Este enfoque ofrece una gestión de red centralizada y, al mismo tiempo, conserva el aislamiento y la seguridad a nivel de proyecto.

Componentes clave

La arquitectura de Shared VPC se construye alrededor de un proyecto host que contiene y administra la infraestructura de red compartida. Los proyectos de servicio consumen esta red compartida y, a la vez, mantienen su propia gestión de recursos y controles de acceso. Las subredes se pueden compartir de forma selectiva con proyectos específicos, lo que permite un control preciso sobre la asignación de recursos de red. Las reglas de firewall se administran de manera centralizada, pero se pueden personalizar para proyectos de servicio individuales cuando sea necesario.

La VPC se crea en un proyecto y es consumida por otros proyectos.

Google Cloud Shared VPC vs. AWS VPC Sharing

Aunque los nombres son similares y ambos cumplen con la funcionalidad principal de compartir recursos de red entre proyectos en la nube, el Shared VPC de Google Cloud admite conectividad híbrida de forma nativa (por ejemplo, conexiones a hosts on-premise): al tener un enlace híbrido en el proyecto host (como un túnel de Cloud VPN hacia el entorno on-premise), se puede otorgar acceso a la ubicación remota desde cada uno de los proyectos de servicio. El VPC Sharing de AWS, en cambio, requiere desplegar componentes de red adicionales. Uno de ellos es AWS Transit Gateway, del que hablaremos a continuación.

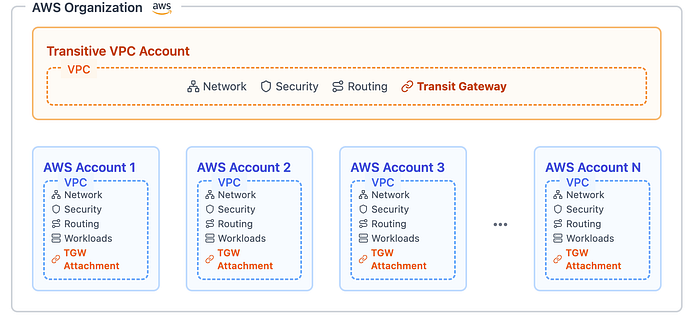

AWS Transit Gateway

Mientras que el VPC Sharing de AWS se centra en compartir subredes de una sola VPC entre cuentas, Transit Gateway facilita la conectividad entre múltiples VPC, VPN y gateways de Direct Connect, lo que lo hace adecuado para escenarios de red multi-VPC complejos o arquitecturas de nube híbrida.

Cada cuenta de AWS puede tener una o más VPC, y todas se pueden conectar a través de Transit Gateway.

Esperamos que este artículo te ayude a moverte con más facilidad por el entramado de las arquitecturas de red. Te invitamos a conocer más sobre nuestras áreas de especialización en https://www.doit.com/services/