Na DoiT, ajudamos nossos parceiros a desenhar arquiteturas pensadas em escala e excelência operacional. Um dos temas em que apoiamos os clientes é o planejamento da arquitetura de rede para o crescimento futuro, entregando assim a verdadeira promessa da nuvem.

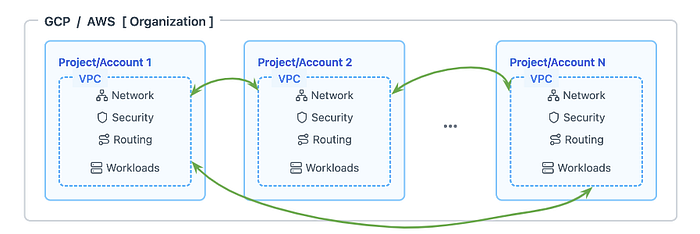

Arquitetura de VPC Standalone

VPCs standalone são ambientes de rede isolados que operam de forma independente dentro de uma conta ou projeto na nuvem. Cada VPC mantém sua própria configuração de rede, regras de segurança e políticas de roteamento, o que a torna ideal para cenários que exigem isolamento rigoroso ou requisitos simples de rede.

Principais características

Cada VPC standalone mantém isolamento total de rede em relação às demais, funcionando como um ambiente autossuficiente, com recursos de rede dedicados. As configurações de rede, incluindo tabelas de roteamento e controles de acesso, são gerenciadas de forma independente, permitindo políticas personalizadas de acordo com os requisitos de cada workload.

VPCs standalone são conectadas via peering conforme as necessidades de conectividade, podendo chegar a um service mesh completo (todas as VPCs conectadas entre si)

A arquitetura de VPC standalone é especialmente indicada para organizações com aplicações simples, requisitos de rede diretos e pouca necessidade de comunicação entre redes. Ela se sai muito bem em ambientes de desenvolvimento e testes, em que o isolamento é essencial para evitar interferência entre ambientes. Empresas com exigências específicas de compliance costumam optar por VPCs standalone para manter a separação total de rede em workloads sensíveis. Já organizações pequenas, com poucos recursos na nuvem e arquiteturas enxutas, aproveitam a simplicidade e os limites bem definidos das VPCs standalone.

Desvantagens

A natureza independente das VPCs standalone tende a gerar uma duplicação considerável de recursos entre ambientes, o que aumenta os custos operacionais e o esforço de manutenção. Estabelecer conectividade entre várias VPCs também fica mais complexo, exigindo configurações elaboradas de peering, múltiplos pontos de conexão e, em alguns casos, soluções de NAT para lidar com sobreposição de CIDR. À medida que a organização cresce, gerenciar várias VPCs standalone vira um desafio cada vez maior, principalmente quando é preciso aplicar políticas consistentes entre os ambientes. A ausência de gerenciamento centralizado também dificulta manter políticas de segurança e configurações de rede padronizadas em todas as VPCs.

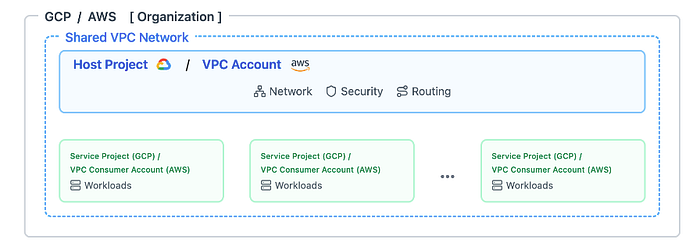

Arquitetura de VPC Compartilhada

O Shared VPC no Google Cloud e na AWS (VPC Sharing, na AWS) permite que as organizações montem uma infraestrutura de rede comum, utilizável por vários projetos (ou contas, no caso da AWS). Essa abordagem oferece gerenciamento centralizado da rede, preservando o isolamento e a segurança em nível de projeto.

Componentes principais

A arquitetura de Shared VPC se apoia em um host project, que contém e gerencia a infraestrutura de rede VPC compartilhada. Os service projects consomem essa rede compartilhada e ao mesmo tempo mantêm o próprio gerenciamento de recursos e controles de acesso. As sub-redes podem ser compartilhadas seletivamente com projetos específicos, permitindo um controle preciso sobre a alocação dos recursos de rede. As regras de firewall ficam centralizadas, mas podem ser personalizadas para service projects individuais quando necessário.

A VPC é criada em um projeto e consumida por outros projetos

Google Cloud Shared VPC vs AWS VPC Sharing

Apesar da semelhança nos nomes e da funcionalidade central de compartilhar recursos de rede entre projetos na nuvem nos dois casos, o Google Cloud Shared VPC oferece conectividade híbrida (por exemplo, conexões com hosts on-premise) de forma nativa — basta ter um link híbrido no Host project (como um túnel Cloud VPN para o ambiente on-premise) para conceder acesso à localização remota a partir de cada Service project. Já o AWS VPC Sharing exige a implantação de componentes de rede adicionais. Um deles é o AWS Transit Gateway, que veremos a seguir.

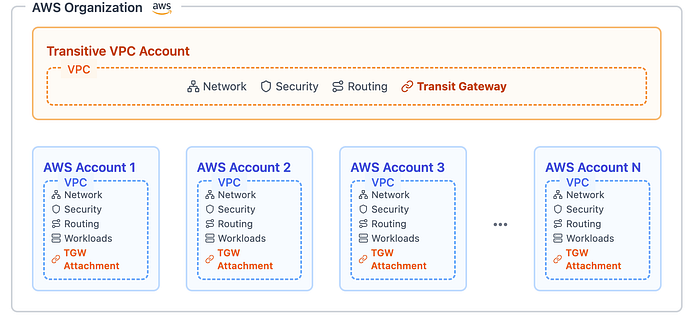

AWS Transit Gateway

Enquanto o AWS VPC Sharing se concentra em compartilhar sub-redes de uma única VPC entre contas, o Transit Gateway viabiliza a conectividade entre várias VPCs, VPNs e gateways do Direct Connect, sendo adequado para cenários complexos de rede com múltiplas VPCs ou arquiteturas de nuvem híbrida.

Cada conta AWS pode ter uma ou mais VPCs, e todas podem ser conectadas via Transit Gateway

Esperamos que este artigo ajude você a navegar com tranquilidade pelo emaranhado das arquiteturas de rede. Para conhecer mais sobre nossas áreas de atuação, acesse https://www.doit.com/services/