In DoiT affianchiamo i nostri partner nella progettazione di architetture orientate alla scalabilità e all'eccellenza operativa. Tra i temi su cui supportiamo i clienti c'è la pianificazione dell'architettura di rete in ottica di crescita futura, per cogliere appieno il vero valore del cloud.

Architettura VPC standalone

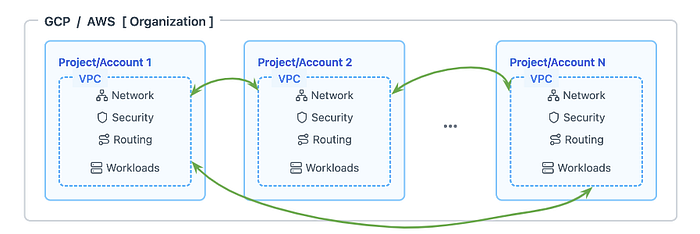

Le VPC standalone sono ambienti di rete isolati che operano in modo indipendente all'interno di un account cloud o di un progetto. Ogni VPC ha la propria configurazione di rete, le proprie regole di sicurezza e le proprie policy di routing: una soluzione ideale negli scenari che richiedono un isolamento rigoroso o requisiti di rete semplici.

Caratteristiche principali

Ogni VPC standalone garantisce un isolamento di rete completo rispetto alle altre VPC e funziona come un ambiente autonomo, dotato di risorse di rete dedicate. Le configurazioni di rete, comprese le tabelle di routing e i controlli di accesso, vengono gestite in modo indipendente, permettendo di definire policy su misura per i requisiti specifici dei workloads.

Le VPC standalone vengono collegate tramite peering secondo le esigenze di connettività, fino ad arrivare a una full service mesh (in cui tutte le VPC sono connesse fra loro)

Un'architettura VPC standalone è particolarmente adatta alle organizzazioni con applicazioni semplici, requisiti di rete lineari e poca necessità di comunicazione tra reti diverse. Dà il meglio negli ambienti di sviluppo e test, dove l'isolamento è essenziale per evitare interferenze fra ambienti diversi. Le organizzazioni con specifici requisiti di compliance scelgono spesso le VPC standalone per garantire una separazione di rete completa per i workloads sensibili. Anche le piccole realtà, con risorse cloud limitate e architetture lineari, traggono vantaggio dalla semplicità e dai confini ben definiti delle VPC standalone.

Svantaggi

L'indipendenza delle VPC standalone porta spesso a una significativa duplicazione di risorse tra i diversi ambienti, con un conseguente aumento dei costi operativi e degli oneri di manutenzione. Stabilire la connettività tra più VPC diventa sempre più complesso e richiede in genere configurazioni di peering articolate, molteplici punti di connessione e, in alcuni casi, soluzioni NAT per gestire la sovrapposizione dei CIDR. Con la crescita dell'organizzazione, gestire più VPC standalone si fa via via più impegnativo, soprattutto quando occorre applicare policy coerenti su tutti gli ambienti. L'assenza di una gestione centralizzata rende inoltre difficile mantenere policy di sicurezza e configurazioni di rete standardizzate su più VPC.

Architettura Shared VPC

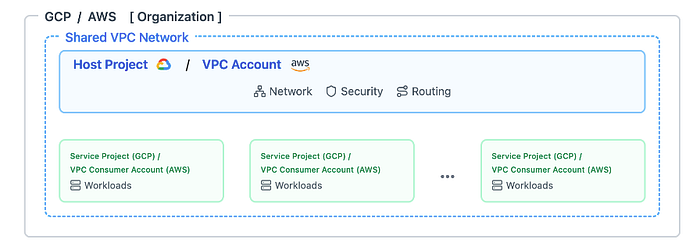

La Shared VPC su Google Cloud e AWS (VPC Sharing su AWS) consente alle organizzazioni di realizzare un'infrastruttura di rete comune, utilizzabile da più progetti (o account, nel caso di AWS). Questo approccio offre una gestione centralizzata della rete, preservando al tempo stesso l'isolamento e la sicurezza a livello di singolo progetto.

Componenti principali

L'architettura Shared VPC si basa su un host project che contiene e gestisce l'infrastruttura di rete VPC condivisa. I service project utilizzano questa rete condivisa, ma mantengono autonomia sulla gestione delle proprie risorse e sui controlli di accesso. Le subnet possono essere condivise in modo selettivo con progetti specifici, consentendo un controllo puntuale sull'allocazione delle risorse di rete. Le regole firewall vengono gestite centralmente, ma all'occorrenza possono essere personalizzate per i singoli service project.

La VPC viene creata in un progetto e utilizzata dagli altri

Google Cloud Shared VPC vs AWS VPC Sharing

Anche se i nomi sono simili e la funzionalità di base — la condivisione delle risorse di rete tra progetti cloud — è presente in entrambe le soluzioni, la Shared VPC di Google Cloud supporta nativamente la connettività ibrida (ad esempio le connessioni verso host on-premise): impostando un collegamento ibrido sull'host project (ad esempio un Cloud VPN tunnel verso l'ambiente on-premise), l'accesso alla sede remota può essere esteso a ciascun service project. AWS VPC Sharing, al contrario, richiede il deployment di componenti di rete aggiuntivi. Uno di questi è AWS Transit Gateway, di cui parliamo qui sotto.

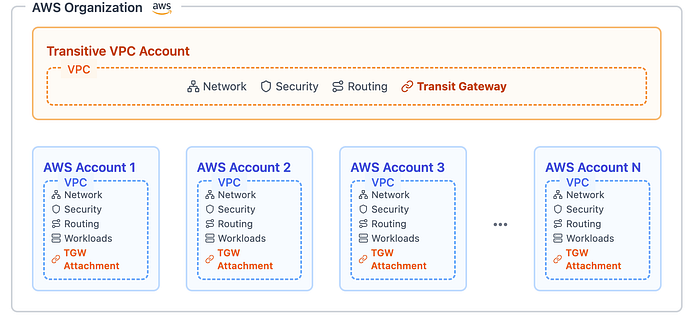

AWS Transit Gateway

Mentre AWS VPC Sharing si concentra sulla condivisione delle subnet di una singola VPC tra più account, Transit Gateway abilita la connettività tra più VPC, VPN e Direct Connect gateway, risultando adatto a scenari di rete complessi multi-VPC o ad architetture hybrid cloud.

Ogni account AWS può avere una o più VPC, tutte collegabili tramite il Transit Gateway

Ci auguriamo che questo articolo possa aiutarla a orientarsi con facilità nel mondo delle architetture di rete. La invitiamo a scoprire di più sulle nostre aree di competenza alla pagina https://www.doit.com/services/