クラウド活用が進む組織にとって、実効性のあるクラウドガバナンスのフレームワーク構築は、もはや「推奨」ではなく「必須」と言えます。

マルチクラウドが当たり前になる中、セキュリティ・コンプライアンス・コスト効率という複雑な領域をどう統制するかは、クラウドアーキテクトと経営層の双方にとって最重要テーマとなっています。

実効性のあるクラウドガバナンスは、カルチャーとテクノロジーの両輪で成り立ちます。AWS、Google Cloud、Microsoft Azureといった複数のクラウドを横断して効率的に運用しながら、規制要件への準拠を後押しします。

DoiTは、ガバナンス成功のカギは適切なツール導入だけにとどまらないと考えています。チームをつなぎ、ポリシーを浸透させ、クラウド全体の可視性を担保する統一フレームワークこそが本質です。

本ガイドでは、クラウドガバナンスとは何か、なぜ重要なのか、そしてセキュリティとコスト効率を両立するフレームワークをどう設計すべきかを解説し、長期的な事業成長への道筋を示します。

クラウドガバナンスQ&A

**クラウドガバナンスとは?**1つまたは複数のクラウドプロバイダーをまたいで、セキュリティ、コンプライアンス、アクセス、支出を一貫して管理するためのルール・ポリシー・プロセスの体系です。**なぜ重要なのか?**セキュリティとコンプライアンスのリスクを抑え、把握できない支出を防ぎ、チームやアカウントを横断してクラウド利用を再現可能・監査可能にするためです。**フレームワークに含めるべき要素は?**主な構成要素は、IAM/RBAC、セキュリティ統制、コンプライアンスのガードレール、コストガバナンス(タグ付け、予算、異常検知アラート)、標準化されたプロビジョニング(IaC)、そして継続的なモニタリングです。

クラウドガバナンスとは

クラウドガバナンスとは、セキュリティ、コンプライアンス、コスト管理を確保しながらクラウドリソースの活用を最適化するために設計された、ルール・ポリシー・プロセスの体系です。

クラウドサービスの利用を律するフレームワークとして機能し、AWS、Google Cloud、Azureなどをまたぐ運用の効率化を支えます。具体的には、インフラ管理、プロビジョニングの自動化、アクセス制御の徹底、事業セグメント別のコスト按分、セキュリティリスクの低減などが含まれます。

DoiTのクラウド最適化ツールとエキスパートサービスは、ガバナンスの課題に対応しながら、セキュリティ・可視性・コスト効率の向上をサポートします。

なぜクラウドガバナンスが重要なのか

クラウドガバナンスは、複雑化するクラウド環境を統制するうえで欠かせません。とりわけ、複数プロバイダーのリソースを一貫した方針で管理する必要があるマルチクラウドでは、その重要性が一段と増します。

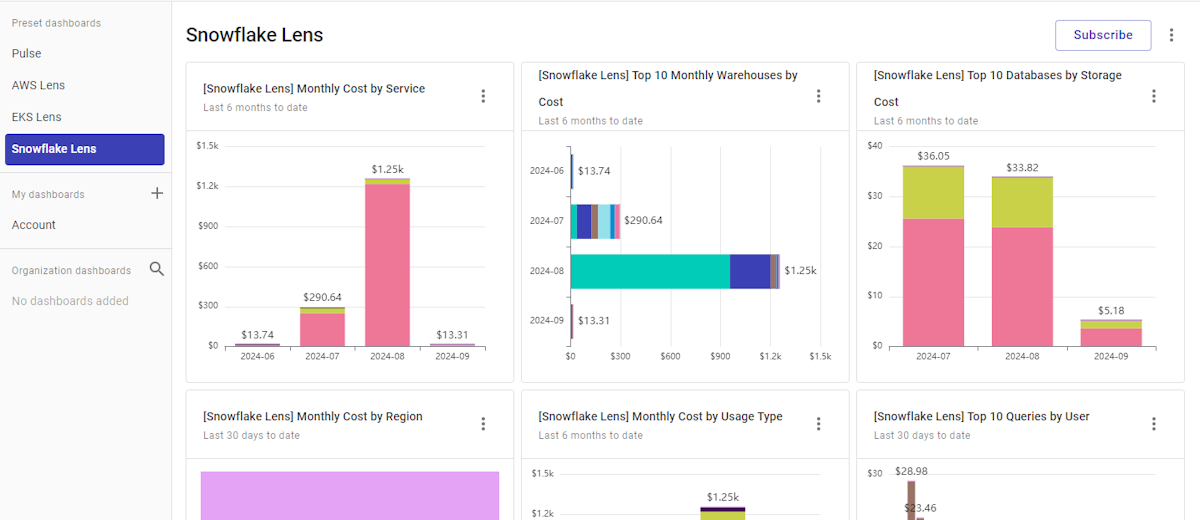

DoiT Cloud Intelligenceのようなプラットフォームを使えば、複数プロバイダーのコストを横断的にモニタリングできます。( 出典)

実効性のあるクラウドガバナンスは、利用状況の最適化、デプロイメントのモニタリング、不要な支出を防ぐ財務面のガードレール設定を通じて、クラウドコストの管理と削減を後押しします。定期的な監査とモニタリングによって運用が効率化され、部門ごとのコスト按分でクラウド投資の実態をより的確に把握・最適化できるようになります。

たとえば、必須タグが付与されていないEC2インスタンスのデプロイを拒否する、といった運用も可能です。これにより、リソースを按分・チャージバック/ショーバック・最適化ワークフローへ確実に紐づけられます。

セキュリティ面でもクラウドガバナンスは重要です。機密データやアプリケーションを扱うクラウドサービスでは、堅牢なプロビジョニングとIAMポリシーがインフラ利用のあり方を規律づけ、データ侵害や不正アクセスのリスクを抑えます。

マルチクラウドは運用の複雑度を高めるため、モニタリングと分析が欠かせません。利用パターン、ポリシー遵守状況、リスクシグナルが可視化され、チームは迅速に対応し、日常的な監視を自動化できます。

DoiT Cloud Intelligence™なら、アカウントを横断して可視性を一元化し、単一の画面から利用状況の追跡、ムダの特定、ポリシーの徹底まで行えます。

クラウドガバナンスの5つの基本原則

堅牢なクラウドガバナンスのフレームワークを築くうえで、押さえるべき5つの原則を紹介します。

1. クラウドセキュリティ

クラウドセキュリティはガバナンスの土台となる柱です。脆弱性、不正アクセス、データ侵害から環境を守ることが目的です。

代表的な対策としては、暗号化、最小権限のIAM、IDの一元化、機密データやworkloadsを保護するための定期的なセキュリティ監査などが挙げられます。

2. コンプライアンス

クラウドガバナンスは、社内ポリシーと外部の規制基準への準拠も担保します。GDPR、HIPAA、SOC 2、業界固有の管理要件などに対し、運用ルールを整合させる必要があります。

コンプライアンスのガードレールには通常、継続的なモニタリング、監査証跡の収集、法的要件にクラウド運用を合わせるためのポリシー徹底が含まれます。

3. クラウドリソースとコストの効率的な管理

ガバナンスのフレームワークでは、プロビジョニングの標準化、支出のモニタリング、ムダの抑制を通じてリソース利用を最適化します。

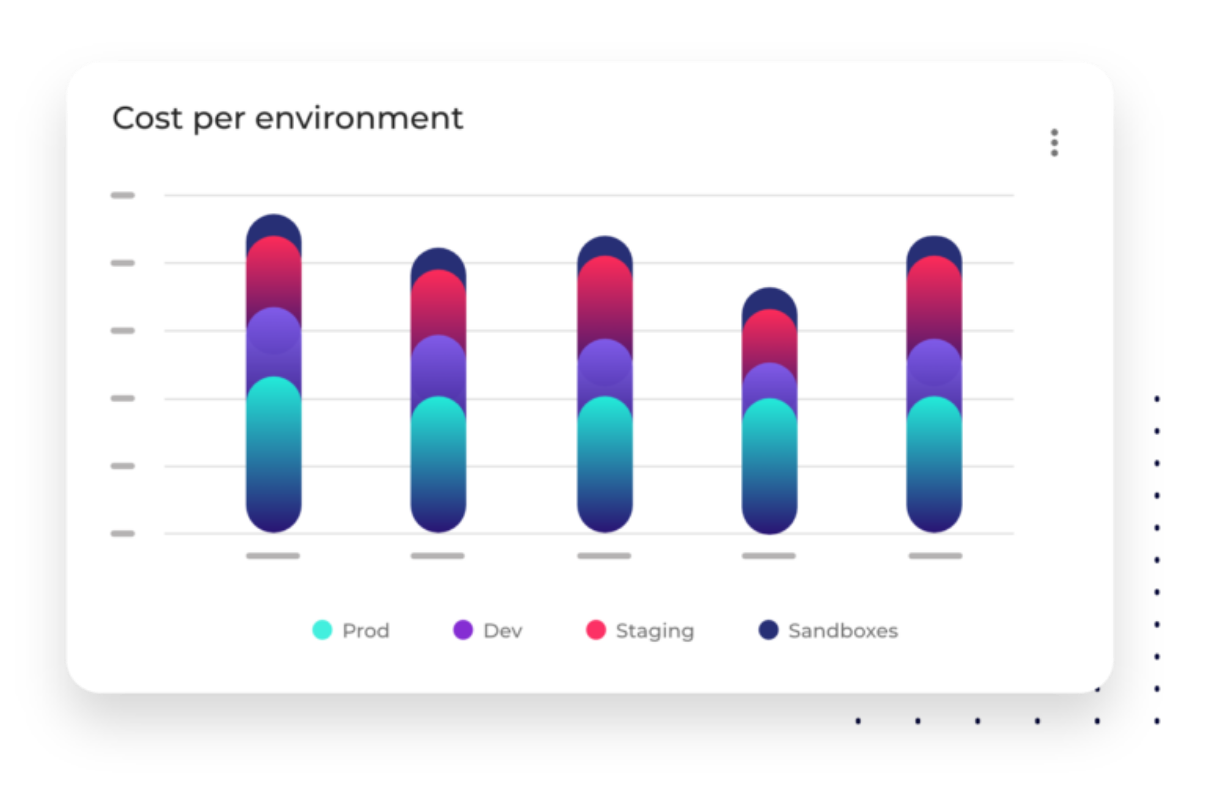

このモックアップは、DoiTのクラウドコスト最適化ソリューションが環境別のクラウドコストをどう表示するかを示したものです。( 出典)

DoiTのクラウドコスト最適化サービスは、支出管理の自動化、コスト按分、最適化ワークフローの改善を支援します。

4. ビジネス目標との整合

クラウドガバナンスは、スケーラビリティ・セキュリティ・スピード・イノベーションといったビジネス目標を妨げるものではなく、後押しするものであるべきです。

ガバナンスがビジネス目標に沿っていれば、チームはより低リスクでスピーディーに動けるようになり、クラウド投資のROIも明確になります。

5. アイデンティティおよびアクセス管理

アイデンティティおよびアクセス管理(IAM)は、必要な人だけが必要なクラウドサービスやリソースにアクセスできる状態をつくります。

ロールベースのID管理は、セキュリティリスクを抑えつつ、スケーラブルな運用を支えます。財務部門には可視性と按分の制御、Engineersには安全なセルフサービス型プロビジョニング、セキュリティ部門には統制と監査可能性、経営層には事業戦略と整合したガバナンスが、それぞれ求められます。

クラウドガバナンスのフレームワークを構築する

実効性のあるクラウドガバナンスのフレームワークを築くには、技術面と組織カルチャーの両面に踏み込んだ戦略的アプローチが必要です。

1. 部門横断のチームを編成する

IT、セキュリティ、財務、コンプライアンス各部門の関係者を巻き込みましょう。これにより、現場の運用実態を踏まえつつ、リスクと規制要件を満たすポリシーが設計できます。

2. 徹底したリスクアセスメントを行う

データセキュリティ、規制対応、コスト管理に関わる脆弱性とリスクを洗い出します。その結果をもとに、ポリシーとガードレールに優先順位をつけます。

3. 包括的なポリシーを策定する

以下の領域を網羅した詳細なポリシーを作成します。

- アイデンティティおよびアクセス管理: ロール、権限、認証要件を定義します。

- データ分類と保護: 機密度別にデータを分類し、適切な統制を適用します。

- コスト最適化: 按分、モニタリング、コスト削減のガイドラインを定めます。

- コンプライアンス・規制要件: 適用される基準と監査要件に統制を整合させます。

- セキュリティ統制: 脅威検知、インシデント対応、継続的アセスメントの運用を定義します。

4. 多層的なアプローチでポリシーを実装する

可視性と統制力を高めるため、クラウドネイティブなツールとサードパーティ製ソリューションを組み合わせて活用します。

インフラ層: Infrastructure as Code(IaC)で、一貫性のあるバージョン管理されたデプロイメントを実現します。

プラットフォーム層: ID管理を一元化し、ロールベースアクセス制御(RBAC)を徹底します。

アプリケーション層: SDLC全体にDevSecOpsを根づかせ、継続的なコンプライアンスチェックを行います。

5. モニタリング・オブザーバビリティ基盤を整える

以下を統合し、ポリシー遵守を継続的に担保します。

- リアルタイムなインサイトを得るための一元化されたログ・メトリクス

- セキュリティ、コンプライアンス、コスト指標を可視化するダッシュボード

- 検知と対応を強化するSIEM・SOARプラットフォームとの連携

6. フィードバックループと正式な変更管理プロセスを設ける

重要な変更を承認するワークフローを整備し、インシデント対応の備えを検証する机上演習を実施します。

クラウド環境は進化し続けるため、ガバナンスもそれに合わせて変えていく必要があります。トレーニングやクラウドガバナンス関連のサービスは、組織全体にベストプラクティスを根づかせ、運用のばらつきを抑えるのに役立ちます。

定期的な監査、リアルタイムのモニタリング、分析(DoiT DataHubなど)は、継続的なコンプライアンスと改善を支えます。DoiT Cloud Intelligence™のようなプラットフォームも、クラウド運用を可視化し、支出の追跡やムダの検出を可能にします。

このフレームワークに沿って取り組めば、セキュリティ態勢の強化や、クラウド運用とビジネス目標の整合といった成果が見えてきます。

クラウドガバナンス導入でつまずきやすい3つの課題

クラウドガバナンスの導入は、いつもスムーズに進むとは限りません。特に変化の速い組織では、初期段階で一定の摩擦が生じることを想定しておきましょう。

1. シャドーIT

未承認のクラウドサービスやツールが使われる「シャドーIT」は、セキュリティリスクと想定外のコストを招きます。厳格なアクセス制御、標準化されたプロビジョニング、明確なポリシー徹底が、シャドーITを少しずつ減らす助けになります。

好例が、データプロダクトマネジメント分野をリードするドイツのソフトウェア企業、One Dataです。

One Dataはクラウドガバナンスツールを活用し、見えないITコストを一掃しました。DoiT Flexsave™の導入により、同社は財務レポート作成にかかる時間を97.5%削減し、AWSコンピュートインスタンスのコストを22%削減しています。

クラウドアカウント管理を一元化し、財務ガバナンスの仕組みを整えたことで、One Dataは野放しだったクラウド利用を再び統制下に置き、運用を効率化しました。

2. ガバナンスのスケール

組織が大きくなるほど、複数のクラウドやチームをまたいでガバナンスを徹底するのは難しくなります。プロバイダーごとにポリシーの仕組みは異なり、マルチテナント構成がさらに複雑さを加えます。

一元化されたガバナンスのアプローチは、プロバイダー間の差を吸収しつつ一貫性を保つのに有効です。自動化によって監視漏れのリスクが下がり、環境が拡大してもポリシーを継続的に効かせられます。

3. 組織カルチャーの抵抗

ガバナンスが「縛り」と感じられると、現場は反発しがちです。DevOpsやcloud-nativeのカルチャーでは、ガバナンスはデリバリーを遅らせるものと見なされやすい傾向があります。

このギャップを埋めるには、丁寧なコミュニケーションとターゲットを絞ったトレーニングが効果的です。ガバナンスは「安全なセルフサービス」と位置づけ、インシデント、監査対応の手戻り、想定外のコストを減らしてデリバリーを加速するものだと伝えましょう。

クラウドガバナンス導入の5つのベストプラクティス

1. 役割と責任を明確にする

説明責任を担保するため、財務、エンジニアリング、セキュリティ、ITに明確なオーナーを割り当てます。たとえば、予算管理とコスト最適化を統括するクラウドファイナンシャルマネージャーを任命するなどです。

RBAC/IAMのパターンは中央チームが管理し、アクセス制御の一貫性を保ちましょう。アプリケーションチームは、業務上の妥当性と最小権限のスコープを記録した正式なワークフローでアクセスを申請します。

不正アクセスや権限の肥大化を防ぐには、職務に合わせたアクセス設計、定期的な権限レビュー、責任範囲の変化に応じたロールの更新が欠かせません。さらに、リーダーが自チームの利用状況を把握し、支出とセキュリティについて根拠ある判断ができるよう、トレーニングとツールを用意しましょう。

2. DoiT Cloud Intelligenceで可視性を一元化する

DoiT Cloud Intelligence™のような統合プラットフォームを活用し、アカウントとサービスを横断した可視性を高めましょう。一元化することで、ムダの特定や、単一画面でのポリシー徹底がしやすくなります。

3. コスト管理とモニタリングを自動化する

Flexsave™やDoiT Anomaly Detectionといったツールを活用し、コスト管理を自動化してスパイクを早期に検知しましょう。

モニタリングでは、土台となるテレメトリを必ず有効化します(AWS環境であればCloudWatchなど)。タグ付けポリシーの自動化も、部門・プロジェクト別のコスト按分を改善し、最適化をスムーズにします。

4. 強固なセキュリティ・コンプライアンス基準を実装する

暗号化、ID統制、定期的なセキュリティ監査を徹底しましょう。保存データ・通信データの双方にエンドツーエンド暗号化を適用し、MFAと一元化されたIAMを導入し、定期的なアセスメントで基準への準拠を検証して侵害リスクを下げます。

5. ガバナンスポリシーを定期的に見直し、更新する

クラウド環境は変化が速いため、新しいサービス、規制、ビジネス目標と歩調を合わせ続けるよう、6〜12ヶ月ごとにガバナンスを見直しましょう。

レビューにはIT、財務、法務、各部門のリーダーを巻き込みます。ポリシー更新の起案・承認・周知に関する明確な変更プロセスを維持してください。日常的にクラウドサービスを使うチームの声を集め、継続的改善に活かしましょう。

クラウドガバナンスFAQ

クラウドガバナンスのフレームワークに含めるべき要素は?

強固なフレームワークには通常、IAM/RBAC、セキュリティのベースライン、コンプライアンス統制、コストガバナンス(タグ付け、予算、異常検知)、標準化されたプロビジョニング(IaC)、継続的なモニタリングと監査可能性が含まれます。

Engineersのスピードを落とさずにガバナンスを効かせるには?

Policy as Code、ガードレール、安全なセルフサービスを組み合わせましょう。一般的なデプロイメントはテンプレートを標準化し、低リスクの変更は承認を自動化、人によるレビューは例外と影響の大きいアクションに限定します。

クラウドガバナンスのポリシーはどれくらいの頻度で見直すべき?

多くの組織では6〜12ヶ月ごとの見直しが効果的です。セキュリティ統制、IAMパターン、コストのガードレールなど変化の激しい領域は、より短いサイクルでレビューしましょう。

クラウドガバナンスとクラウドセキュリティの違いは?

クラウドセキュリティは、データ・ID・workloadsの保護に特化した領域です。クラウドガバナンスはより広く、セキュリティに加え、コスト統制、コンプライアンス、運用基準、チームやクラウドプロバイダーをまたぐ意思決定プロセスまでを含みます。

クラウドを再び自分たちのコントロール下に

実効性のあるクラウドガバナンスは、コストを抑え、セキュリティを高め、クラウド運用をビジネス目標と整合させます。DoiTは、組織のニーズに合わせたクラウドガバナンスのフレームワーク構築を支援します。

DoiTと一緒にクラウドガバナンスを始めませんか。今すぐディスカバリーセッションをご予約いただき、クラウド戦略の最適化に踏み出しましょう。