Certificate Authority Service semplifica, automatizza e personalizza il deployment, la gestione e la sicurezza delle Certificate Authority private (CA). Le presentiamo tre opzioni di progettazione per il suo Google Cloud Certificate Authority Service.

Tre approcci diversi per gestire le relazioni tra Certificate Authority root e subordinate nei progetti e nell'organizzazione Google Cloud

Certificate Authority Service è un servizio completamente gestito che consente di semplificare, automatizzare e personalizzare il deployment, la gestione e la sicurezza delle Certificate Authority private (CA).

Se la sua organizzazione gestisce già il provisioning di certificati privati per workloads e Internal SSL load balancer in Google Cloud, con Certificate Authority Service può eliminare il processo manuale di creazione e rotazione dei certificati e applicare controlli di accesso rigorosi.

In questo articolo analizzeremo i pro e i contro di tre opzioni di progettazione per implementare un certificate authority service: tre approcci diversi per gestire le relazioni tra CA root e subordinate nei suoi progetti e nella sua organizzazione Google Cloud.

In tutti i casi useremo il tier Enterprise CA pool service (anziché il più limitato tier DevOps) e una gerarchia di certificate authority su due livelli. (I livelli possono essere di più, ma il consiglio è di non superare i tre.)

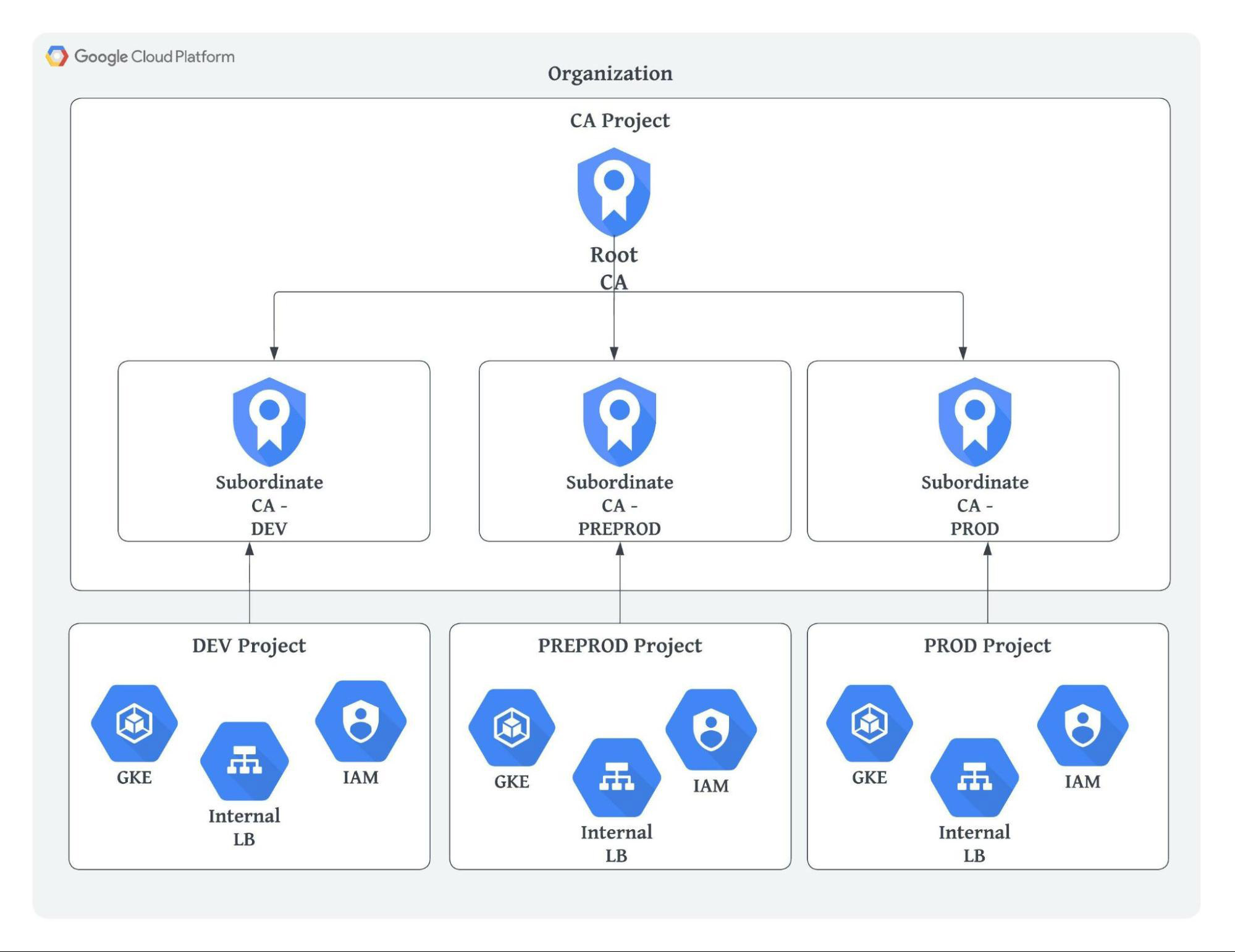

Opzione 1: configurazione CA a livello di organizzazione

In questa architettura impostiamo un'unica CA root e una CA subordinata per ogni ambiente. È l'architettura più lineare e ci permette di gestire centralmente tutte le CA e i certificati, applicando i controlli IAM necessari.

Su tutti i client va installata una sola CA root. Tramite la policy di emissione dei certificati può fare in modo che ogni CA subordinata rilasci certificati solo per i domini previsti.

Lo svantaggio è che, con un'unica CA root, tutti i client considerano affidabili tutti i certificati in tutti gli ambienti (ad esempio, i sistemi di produzione si fideranno di quelli di pre-produzione e viceversa).

Una configurazione con una sola CA root rende inoltre difficile testare le modifiche, perché un errore di configurazione si ripercuote su tutte le CA subordinate. È preferibile evitare di intervenire sulla CA root e distribuire invece nuove CA subordinate su cui testare le modifiche.

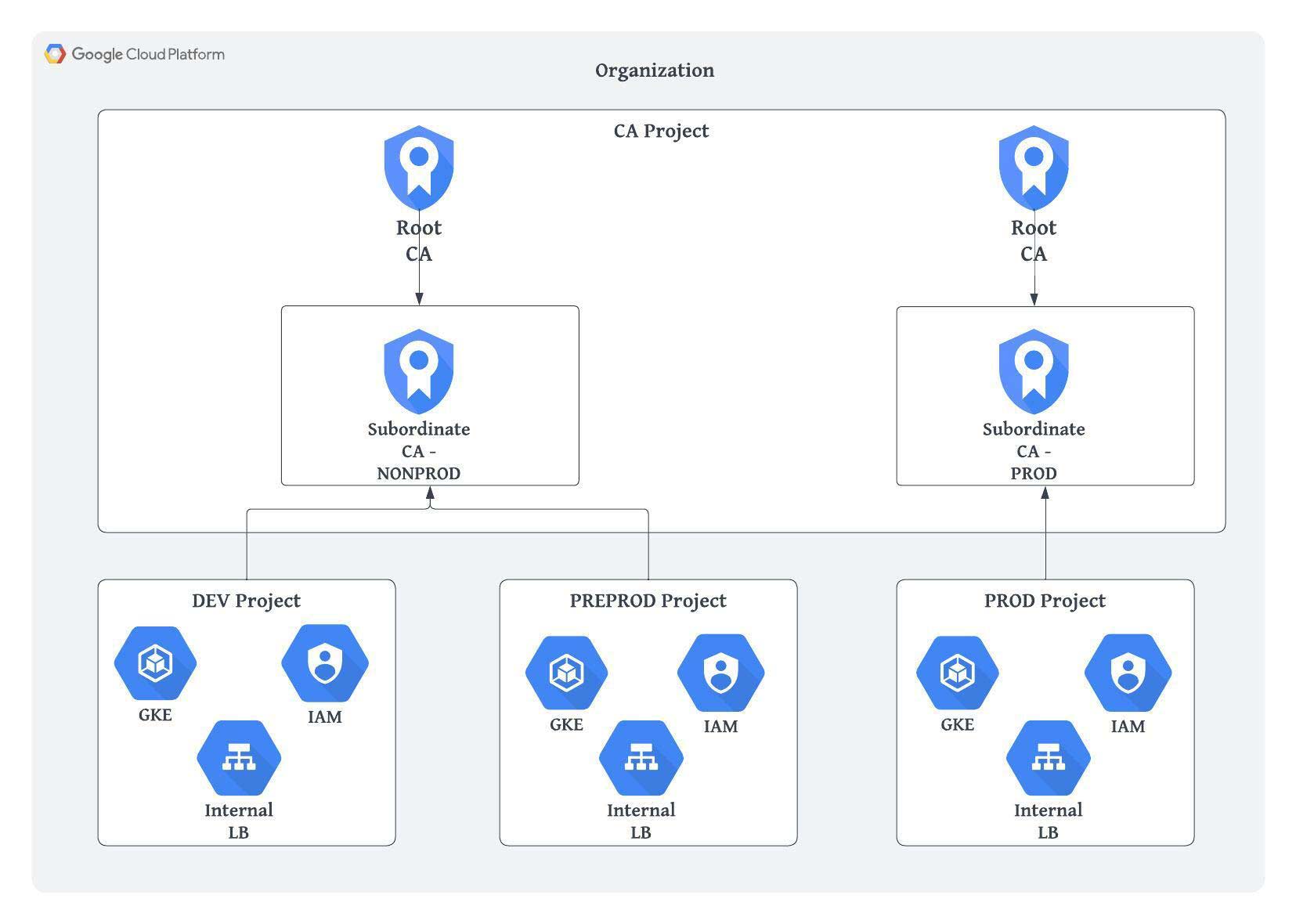

Opzione 2: configurazione CA per tipo di ambiente

In questa architettura impostiamo una CA root e una CA subordinata separate per ogni tipo di ambiente. Le CA risiedono tutte in un unico progetto, che distingue produzione da pre-produzione, mentre le altre risorse cloud sono organizzate in progetti separati, ad esempio per sviluppo, pre-produzione e produzione.

A seconda del tipo di ambiente, i servizi in esecuzione nel progetto possono ottenere il certificato necessario dalla CA subordinata corrispondente e una policy di emissione garantisce che ogni CA subordinata rilasci certificati solo per i domini previsti.

Questa configurazione consente di testare le modifiche in un ambiente inferiore prima di portarle in produzione.

Lo svantaggio è che occorre installare CA root diverse sui vari client, a seconda del tipo di ambiente.

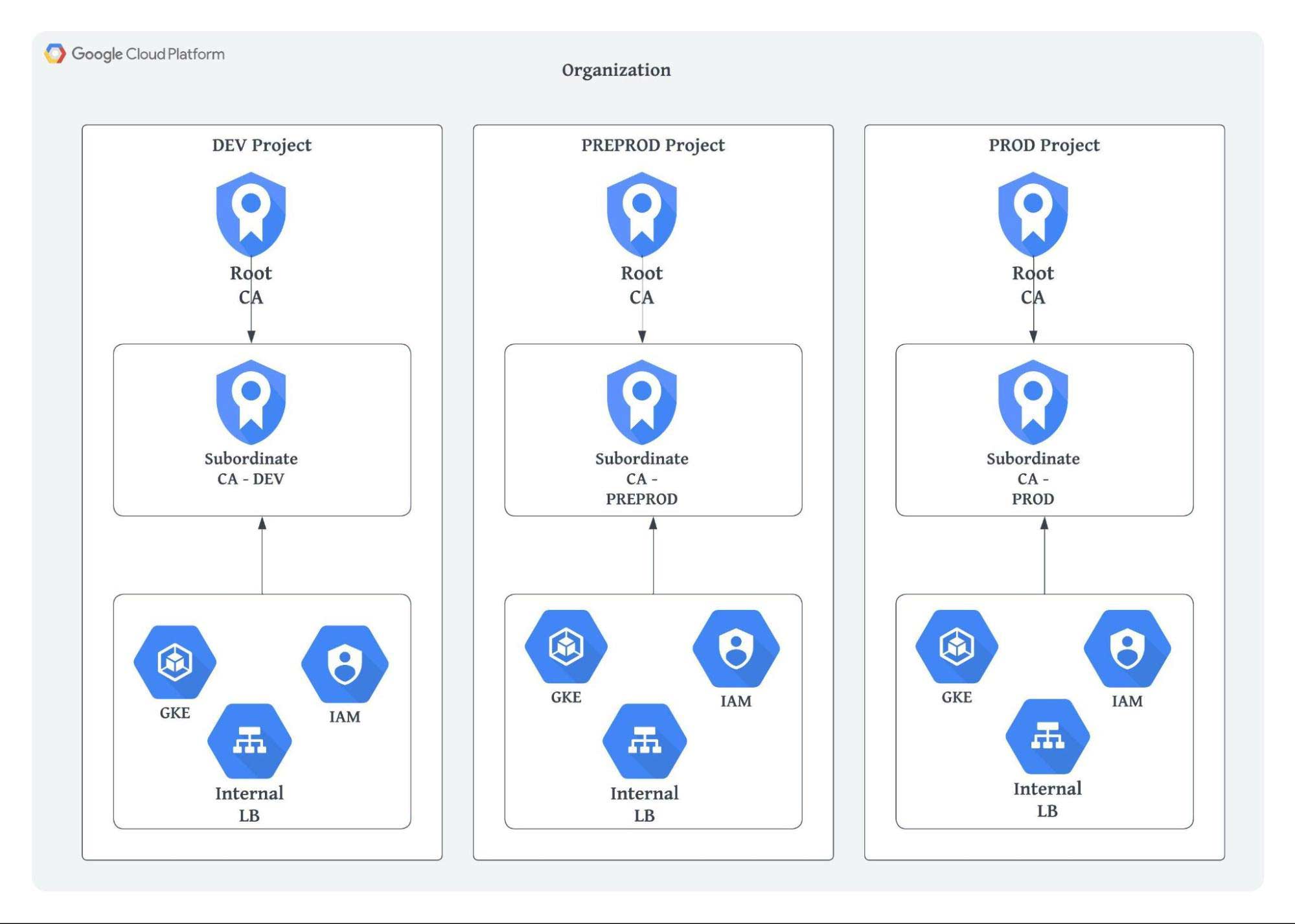

Opzione 3: configurazione CA per progetto

In questa architettura impostiamo una CA root e una CA subordinata separate per ogni progetto, ottenendo una separazione completa. Possiamo così testare facilmente le modifiche in un ambiente inferiore senza impattare sulle altre configurazioni CA.

Avere più CA root significa dover installare CA root diverse sui vari client, a seconda dell'ambiente in cui operano.

Se serve un rapporto di trust tra più ambienti, su quel client dovremo installare più CA root.

È l'opzione più complessa in termini di architettura e manutenzione, ma garantisce sicurezza grazie alla separazione.

In conclusione

La scelta dell'opzione di progettazione per il certificate authority service dipenderà dal modo in cui la sua organizzazione bilancia i requisiti di sicurezza con la semplicità di gestione e il contenimento dei costi.

Ci contatti per saperne di più sulla collaborazione con DoiT. Siamo a sua disposizione se desidera una consulenza sulla progettazione di un certificate authority service (CAS) o su qualsiasi altra tematica legata al cloud.