Teams mit hohem Traffic-Volumen über Cloudflare vertrauen auf uns

In wenigen Minuten verbunden

Ein API-Token. Volle Sicht auf Cloudflare.

Verbinden Sie Ihr Cloudflare-Konto über ein Read-only-API-Token mit eingeschränktem Scope. DoiT zieht Plan-Gebühren, Workers-Invocations, R2-Storage und Egress-Telemetrie automatisch ein. Keine Agents, keine Proxy-Anpassungen, kein Export von Billing-CSVs. Einheitliches Reporting steht wenige Stunden nach dem Verbinden bereit.

Das bekommen Sie

Gemacht für die Realität des Cloudflare-Betriebs

Genau das, wonach FinOps- und Platform-Verantwortliche fragen, sobald sie ihr Cloudflare-Konto verbunden haben.

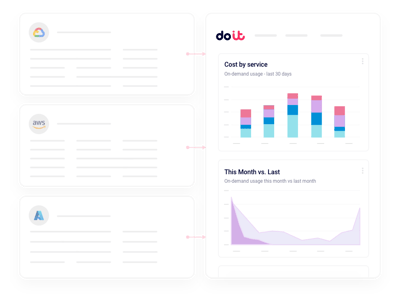

Einheitliches Edge-Cost-Reporting

Schlüsseln Sie Cloudflare-Ausgaben nach Zone, Produkt oder Team auf – zusammen mit den Origins in AWS, GCP oder Azure, die sie schützen.

Anomalien in Echtzeit

Alarme bei Workers- oder Request-Spitzen in Minuten, nicht Stunden.

Workers- und R2-Aufschlüsselung

Sehen Sie Invocations, CPU-Zeit und R2-Storage pro Script oder Bucket – statt nur einer einzigen Plan-Zeile.

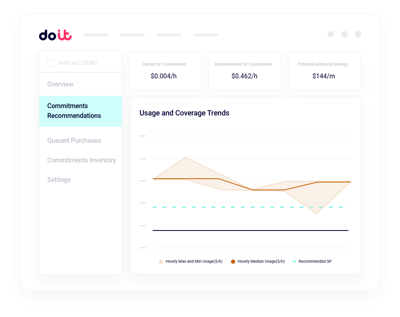

Pläne und Add-ons im Blick

Behalten Sie Enterprise-Plan-Entitlements und Add-on-Nutzung kontoübergreifend im Auge.

Egress- und Cache-Transparenz

Verknüpfen Sie die Cloudflare-Cache-Hit-Ratio mit den Egress-Rechnungen am Origin – und sehen Sie genau, wo sich Offloading wirklich auszahlt.

Governance und Budgets

Setzen Sie Budgets pro Zone oder Business Unit, ohne Account-Owner in Slack hinterherjagen zu müssen.

Das Cloudflare-Dashboard zeigt Plan-Gebühren. Cloud Intelligence™ zeigt, was sie treibt – und was als Nächstes zu tun ist.

Mehr als die Cloudflare-Rechnungsseite

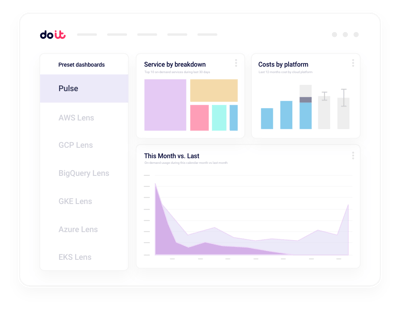

Multi-Account-Rollups

Konsolidierte Sicht über alle Cloudflare-Konten und Zonen hinweg, mit Drilldown in jede Produktlinie.

Echtzeit-Anomalie-Alerts

Machine-Learning-Erkennung für Workers-, Request- und Egress-Dimensionen – direkt nach Slack oder per E-Mail.

Edge- und Origin-TCO

Stellen Sie Cloudflare-Ausgaben den Egress-Einsparungen am Origin gegenüber und sehen Sie die echten Gesamtkosten Ihres Delivery-Stacks.

Saubere Zonen und Allocations

Finden Sie ungetaggte Zonen, setzen Sie Allocation-Regeln durch und teilen Sie geteilte Cloudflare-Kosten so auf, wie Finance es erwartet.

Workers-Kostenzuordnung

Schlüsseln Sie Workers-Ausgaben nach Script, Route und Namespace auf – ganz ohne zusätzliche Instrumentierung.

Forward Deployed Engineers

Erstklassige Cloud-Architekten, die als Erweiterung Ihres Teams Optimierungen umsetzen.

Schnell wachsende Unternehmen setzen auf DoiT Cloud Intelligence™

Durchschnittliche Einsparungen in den ersten 90 Tagen

Durchschnittliche Implementierungszeit

“Die Zuverlässigkeit von DoiT in Kombination mit der Flexibilität des Systems hilft uns, unsere Amazon EKS Workloads sicher zu optimieren – ganz ohne Aufwand für unsere Engineers.”

Oren Ashkenazy

Director of DevOps and Cloud bei Fiverr

Bereit, Ihr Cloudflare-Konto zu verbinden?

Sehen Sie Edge-Ausgaben im Kontext der Origins, die sie schützen.

Frequently asked

questions

Wie bekomme ich mehr Transparenz über Cloudflare-Kosten in mehreren Accounts?

Verbinden Sie jedes Cloudflare-Konto einmalig mit einem Read-only-API-Token. Cloud Intelligence™ liest Plan-Gebühren, Produktnutzung und Daten auf Zonenebene ein – so schlüsseln Sie Kosten nach Konto, Zone oder Team aus einer einzigen Sicht auf. Keine Tabellen, keine manuellen Rollups.

Wie integriere ich Cloudflare-Abrechnungsdaten am besten in Cloud Intelligence™?

Mit einem Read-only-API-Token mit eingeschränktem Scope und Berechtigungen für Billing und Analytics. DoiT übernimmt Ingestion, Normalisierung und Reporting. Die meisten Teams sind innerhalb eines Tages live und sehen ihre Cloudflare-Ausgaben direkt neben den Origins in AWS, GCP und Azure.

Wie sehe ich, welche Cloudflare-Produkte oder Zonen den Großteil meiner Ausgaben verursachen?

Mit Cost-&-Usage-Reports drillen Sie von den gesamten Cloudflare-Ausgaben bis hinunter zu einzelnen Workers-Scripts, R2-Buckets oder Zonen. Filtern Sie nach Konto, Produkt oder Tag – ohne eine einzige Query zu schreiben.

Wie überwache ich Cloudflare-Kostenanomalien in Echtzeit?

Die Anomalieerkennung läuft kontinuierlich über Workers-Invocations, Requests und Produktnutzung. Sobald etwas aus dem Ruder läuft (ein außer Kontrolle geratener Worker, ein R2-Storage-Peak), bekommen Sie einen Slack- oder E-Mail-Alert mit der wahrscheinlichen Ursache.

Woran erkenne ich, ob Cloudflare mir tatsächlich Origin-Egress spart?

Cloud Intelligence™ korreliert Cloudflare-Cache-Hit-Ratio und Bandbreite mit den Egress-Gebühren am Origin in AWS, GCP oder Azure. So lassen sich Offload-Einsparungen pro Zone beziffern und Plan-Ausgaben sauber rechtfertigen.

Worin unterscheidet sich das von den Billing- und Analytics-Dashboards von Cloudflare?

Das Cloudflare-Dashboard zeigt Plan-Gebühren und Traffic-Metriken isoliert. Cloud Intelligence™ verbindet sie mit Ihren Cloud-Origins, ergänzt proaktive Empfehlungen, Echtzeit-Anomalieerkennung und Governance – und gibt Ihnen Zugang zu Forward Deployed Engineers, die aus den Daten konkrete Maßnahmen machen.

Kann ich Cloudflare-Kosten Teams oder Produkten zuordnen?

Ja. Mappen Sie Zonen, Workers und R2-Buckets über die Allocation-Regeln von DoiT auf Kostenstellen. Geteilte Cloudflare-Plan-Gebühren lassen sich proportional nach Traffic, Requests oder eigenen Schlüsseln aufteilen – Finance bekommt ein sauberes Chargeback.

Sind meine Daten sicher, wenn ich mein Cloudflare-Konto verbinde?

Cloud Intelligence™ nutzt ein Read-only-API-Token nach dem Least-Privilege-Prinzip. Wir ändern weder Routing noch DNS oder Konfiguration. Die Plattform ist SOC 2 Type II zertifiziert.