Cloud Diagramsの新アップデート。Boolean/正規表現フィルタでのリソース抽出、二次依存関係の追跡、リソース変更履歴の監査機能を強化しました。

インフラ図は「保存」を押した瞬間から、すでに古くなり始めています。

図と実際のアーキテクチャがずれていると、障害のたびに調査は長引き、新メンバーのオンボーディングは推測の連続になり、「壊してしまうかもしれない」という不安からチームは最適化に踏み出せなくなります。

Cloud Diagramsは、こうした課題に応えるために生まれました。静的なドキュメントや属人的なノウハウに代わり、エンジニアリングチームに常に最新で自動更新されるシングルソース・オブ・トゥルースを提供します。

今回のリリースでは、クラウドリソース同士のつながりや、インフラがこれまでどう変化してきたかをより細かく把握できる4つのアップデートをお届けします。

Cloud Diagramsの全アップデート内容と短いデモ動画を、この後でご紹介します。

保存済みフィルタと高度なフィルタロジックでリソースを抽出

環境が拡大するほどインフラ図は混み合い、本当に見るべきものを見つけにくくなります。

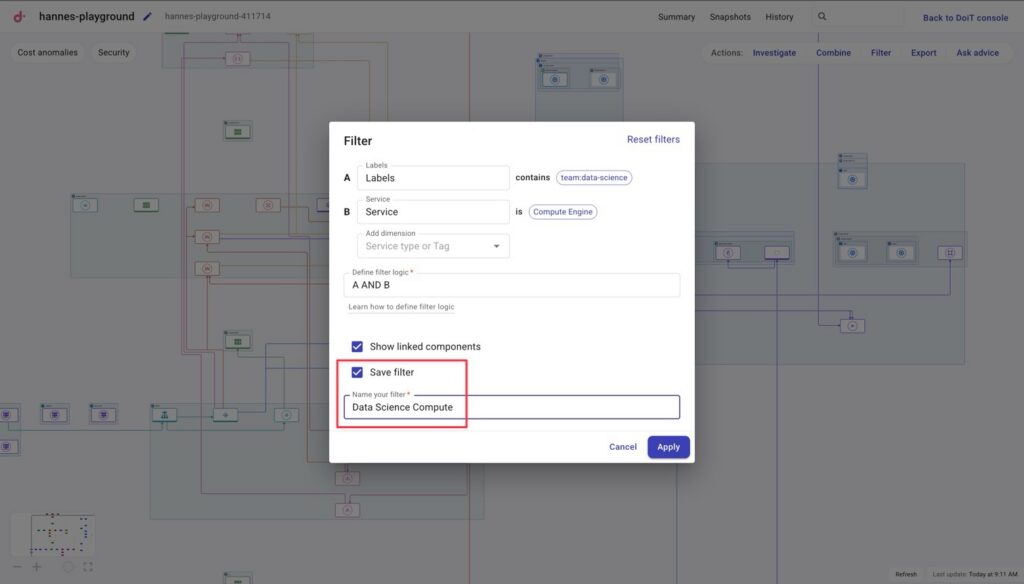

Cloud Diagramsのフィルタを使えば、タグ/ラベルやサービスといった条件に合致するリソースだけを図上で抽出できます。インシデント対応で根本原因を追うときや、自チームの担当範囲だけに表示を絞りたいときに便利です。

今回のアップデートで、より柔軟なロジックと保存済みビューを使い、目的のリソースをさらに正確に抽出できるようになりました。

保存済みフィルタでコンテキストを瞬時に切り替え

図を開くたびにフィルタ条件を組み立て直す必要はありません。条件に名前を付けて保存しておけます。

特定のコンテキストにすぐ移りたいときは、保存済みフィルタを選んで「Apply」をクリックするだけです。

Booleanロジックと正規表現で精緻なビューを構築

AND/ORロジックと正規表現を組み合わせ、極めてピンポイントなインフラマップを作成できるようになりました。たとえば、特定の環境とチームのタグが付いたリソースだけを抽出しつつ、正規表現で旧来のテストインスタンスを除外するといった使い方が可能です。これにより、自分が管理を担うサービスと接続だけを正確に表示できます。

下記の2分間のデモ動画で、これらのアップデートの動作をご確認ください 👇

強化されたInvestigateモードで影響範囲を可視化

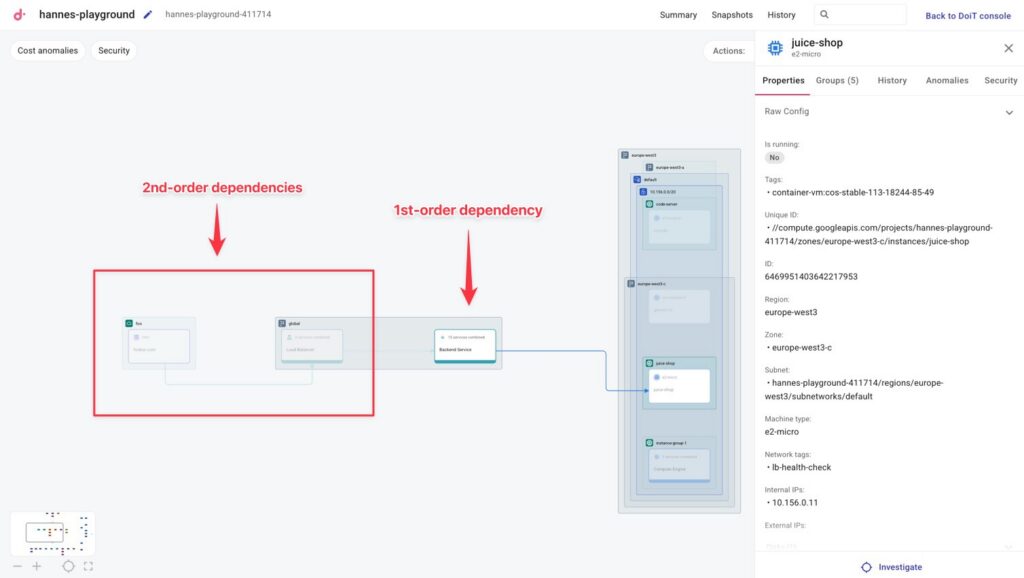

サービスの停止やパフォーマンス低下の原因は、リソースそのものではなく、数階層離れた依存関係に潜んでいることが少なくありません。Investigateモードでは、リソースとその依存関係を切り出して、次のような分析を行えます。

- コスト急増やパフォーマンスのボトルネックの根本原因を追跡

- デプロイ前に、計画中のインフラ変更が及ぼす影響を分析

- セキュリティ到達性を監査し、リソース間の過剰な権限経路を特定

今回、Investigateモードを強化し、インフラの相互接続性をさらに深く可視化できるようにしました。上流・下流の接続関係をこれまで以上に素早く把握できます。

二次依存関係を可視化

Investigateモードで二次依存関係を確認できるようになりました。リソースへの直接的な接続だけでなく、その先のもう一段先の接続関係まで一度に可視化できます。

このビューは、パフォーマンスアラートの影響範囲を見極めたり、デプロイ前にセキュリティ態勢を点検したりするのに役立ちます。

検索からそのままInvestigateでリソースを瞬時に発見

新しいsearch-to-investigate機能では、Investigate検索バーにリソース名やIPアドレス、その他の一意の識別子を入力するだけで、対象リソースとその依存関係を特定・分離できます。

調査の起点に直接たどり着けるため、トラブルシューティングの流れが大きくスピードアップします。

下記の1分間のデモ動画で、Investigateモードのアップデートをご覧ください 👇

きめ細かな変更監査でクラウドガバナンスを強化

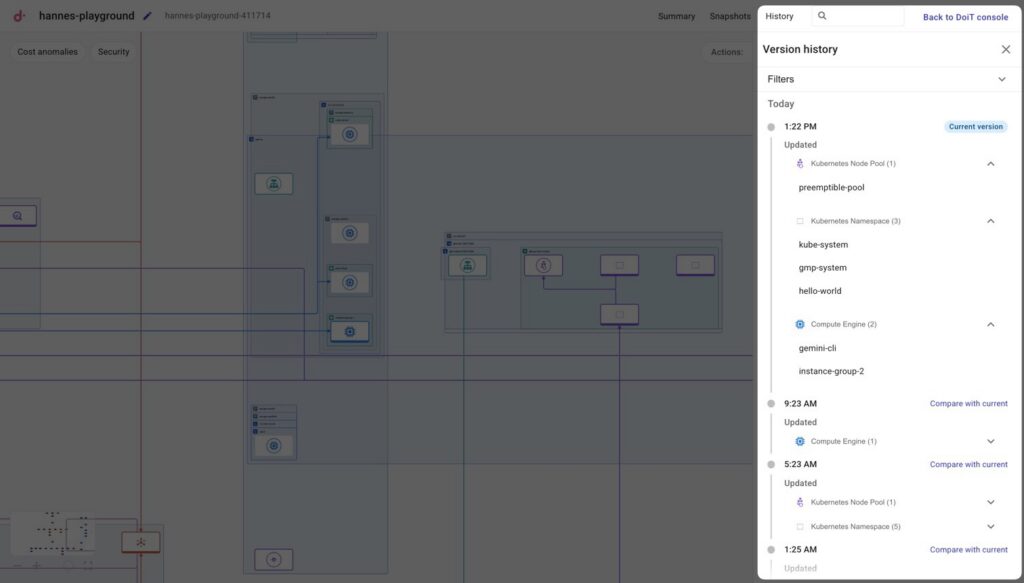

セキュリティ監査、コンプライアンス、トラブルシューティングのいずれにおいても、インフラ変更の明確な記録は欠かせません。Cloud Diagramsのバージョン履歴は、図内のリソースに対するすべての作成・更新・削除を記録し、変更の追跡を支えます。

今回、サービスごとのグループ表示とリソース別タイムラインが加わり、大規模環境におけるインフラ変更の把握がさらに容易になりました。

サービス、タグ、ラベル別に変更を監査

大規模環境のなかから特定の変更を見つけやすくするため、変更内容がクラウドサービス(例:Compute Engine)ごとに分類されるようになりました。

グループを展開すれば、変更されたリソースの詳細を確認でき、リソース名をクリックすれば図の該当箇所にそのまま移動できます。

さらに、特定の環境やチームに関する変更だけを切り出したい場合は、タグやラベルでバージョン履歴を絞り込むこともできます。

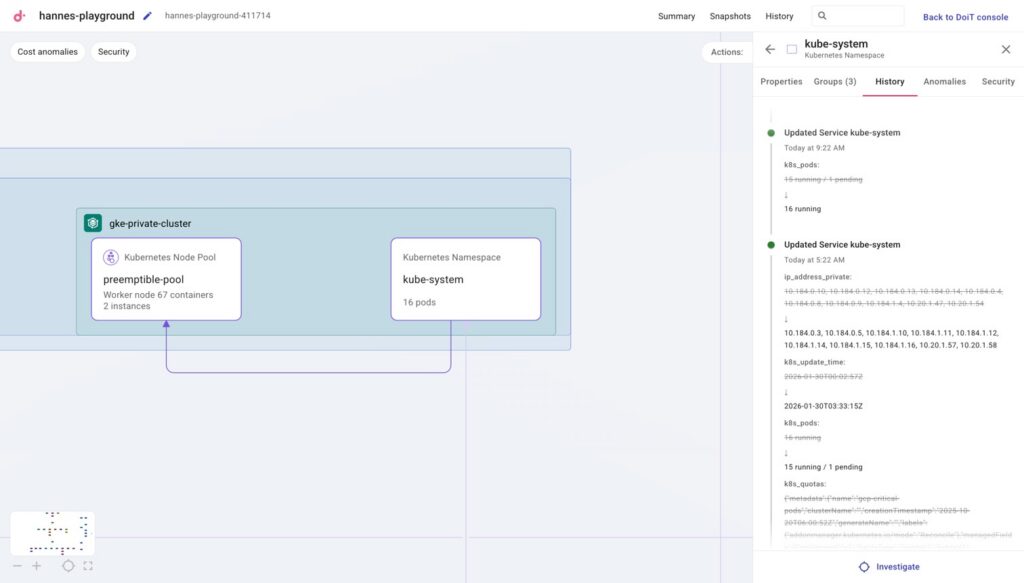

リソース別タイムラインで詳細な変更を追跡

図内のリソースを選択すると、プロパティパネルに新たに追加されたHistoryタブで、そのリソースに加えられたすべての変更を時系列で確認できます。

図の表示から離れることなく、IPアドレスの変更やクラスタ数の増減といった具体的な属性の変化を確認できます。この時系列の記録は、社内監査やインシデントのポストモーテムに欠かせないツールです。

Cloud Diagramsの変更監査機能のアップデート全容は、下記の動画でご確認ください 👇

Google CloudとAWSの対応リソースを拡充

環境をより包括的に可視化できるよう、新たに8種類のクラウドリソースに対応しました。

クラウドプロバイダー

新たに対応したリソース

SRE・開発者向けの活用例

Amazon Web Services

RDSプロキシ

中間プロキシ層を介したアプリケーションとRDSインスタンス間のトラフィック経路を検証。

Amazon Web Services

RDSクラスタ

データベースノード間の直接接続を可視化し、フェイルオーバーやスケーリングの構成を把握。

Google Cloud

Pub/Sub

トピック、サブスクリプション、サービスやイベントトリガー間のメッセージフローを可視化。

Google Cloud

Google Kubernetes Engineネームスペース

GKEネームスペースとロードバランサーなど他リソースとのネットワーク経路を追跡し、トラフィックフローやサービス間接続を明確に把握。

Google Cloud

Filestoreインスタンス

ストレージ接続を追跡し、どのインスタンスやクラスタがファイル共有にマウントされているかを確認。

Google Cloud

BigQueryデータセット

データの依存関係をマッピングし、どのサービスやプロジェクトがBQデータセットとやり取りしているかを明確化。

Google Cloud

ファイアウォールルール

ファイアウォールルールがインスタンスや外部サービス間のトラフィックをどう許可・遮断しているかを可視化し、セキュリティ境界の検証や接続性のトラブルシューティングに活用。

Google Cloud

サービスアカウント

各サービスアカウントがどのリソースにアクセス可能かを把握。

これらのサービスに対応したことで、環境のマップをより包括的に構築できるだけでなく、インフラセキュリティの重大なギャップも浮き彫りにできます。

たとえばGoogle Cloudのサービスアカウントを選択すると、接続中のリソースがハイライトされ、図のその他の部分はフェードアウトします。これにより、権限が過剰なアカウントや不要な攻撃経路を見つけやすくなります。

サービスアカウントの影響範囲を視覚的な根拠に基づいて分割できるため、最小権限の原則も適用しやすくなります。実際の動作は下記の動画でご覧ください。

これらのアップデートにより、クラウドアーキテクチャ図は静的な画像から、エンジニアリングチームがより速く、より安全に動くための実用的で常に最新のリソースへと進化します。

Cloud Diagramsの詳細はこちらからご確認いただけます。デモのご予約では、DoiT Cloud Intelligenceプラットフォームがインフラの複雑さとクラウドコストを単一のビューでどう統合管理するかをご紹介します。

すでにDoiTをご利用のお客様は、今すぐご自身の図で新機能をお試しいただけます。