A escolha de times que rodam tráfego pesado pelo Cloudflare

Conecte em minutos

Um token de API. Visibilidade total do Cloudflare.

Conecte sua conta do Cloudflare com um token de API somente leitura e com escopo definido. A DoiT puxa automaticamente as cobranças de plano, invocações de Workers, armazenamento R2 e telemetria de egress. Sem agentes, sem mexer em proxy, sem exportar CSVs de billing. O relatório unificado fica disponível em poucas horas após a conexão.

O que você ganha

Feito para a realidade de quem opera no Cloudflare

O que líderes de FinOps e de plataforma realmente nos pedem quando conectam a conta do Cloudflare.

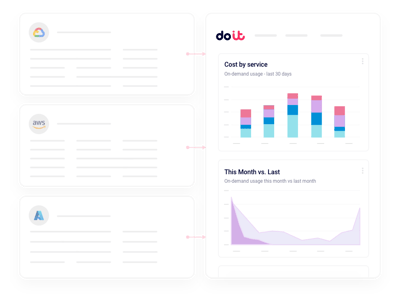

Relatório unificado de custos da edge

Recorte os gastos com Cloudflare por zona, produto ou time, ao lado das origens que ele protege na AWS, GCP ou Azure.

Anomalias em tempo real

Receba alertas sobre picos de Workers ou requisições em minutos, não em horas.

Detalhamento de Workers e R2

Veja invocações, tempo de CPU e armazenamento R2 por script ou bucket, em vez de uma única linha de plano.

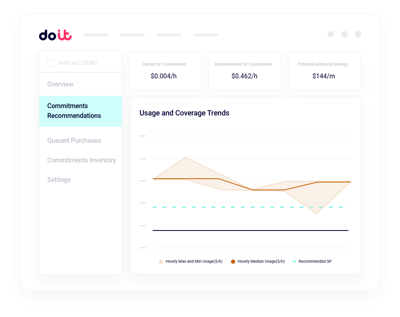

Cobertura de planos e add-ons

Acompanhe os entitlements do plano Enterprise e o uso de add-ons em todas as contas.

Visibilidade de egress e cache

Conecte a taxa de cache hit do Cloudflare às contas de egress de origem para enxergar exatamente onde o offload está compensando.

Governança e budgets

Defina budgets por zona ou unidade de negócio sem precisar caçar donos de conta no Slack.

O dashboard do Cloudflare mostra as cobranças de plano. O Cloud Intelligence™ mostra o que está por trás delas e o que fazer a seguir.

Muito além da página de billing do Cloudflare

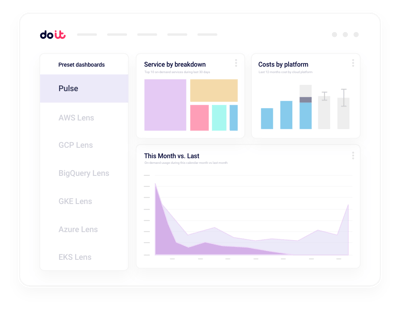

Consolidação multi-conta

Visões consolidadas de todas as contas e zonas do Cloudflare, com drilldown em qualquer linha de produto.

Alertas de anomalia em tempo real

Detecção por machine learning em Workers, requisições e dimensões de egress, encaminhada para Slack ou e-mail.

TCO da edge e da origem

Modele os gastos com Cloudflare versus a economia de egress na origem para ver o custo total real do seu stack de entrega.

Higiene de zonas e alocação

Encontre zonas sem tag, aplique regras de alocação e divida custos compartilhados do Cloudflare do jeito que o financeiro espera.

Alocação de custos de Workers

Detalhe os gastos com Workers por script, rota e namespace sem instrumentação extra.

Forward Deployed Engineers

Arquitetos de nuvem de classe mundial que atuam como extensão do seu time para colocar otimizações em prática.

Empresas em alto crescimento rodam no DoiT Cloud Intelligence™

Economia média nos primeiros 90 dias

Tempo médio de implementação

“O foco da DoiT em confiabilidade, somado à flexibilidade do sistema, nos ajuda a otimizar com segurança nossos workloads no Amazon EKS sem exigir nada dos nossos engenheiros.”

Oren Ashkenazy

Director of DevOps and Cloud na Fiverr

Pronto para conectar sua conta do Cloudflare?

Coloque os gastos da edge em contexto com as origens que ela protege.

Frequently asked

questions

Como ter mais visibilidade dos custos do Cloudflare em várias contas?

Conecte cada conta do Cloudflare uma única vez com um token de API somente leitura. O Cloud Intelligence™ ingere cobranças de plano, uso de produtos e dados em nível de zona, para você recortar custos por conta, zona ou time em uma única visão. Sem planilhas, sem consolidação manual.

Qual a melhor forma de integrar os dados de billing do Cloudflare ao Cloud Intelligence™?

Use um token de API somente leitura, com escopo e permissões de billing e analytics. A DoiT cuida da ingestão, normalização e relatórios. A maioria dos times entra no ar em até um dia e passa a ver os gastos com Cloudflare ao lado das origens em AWS, GCP e Azure.

Como identificar quais produtos ou zonas do Cloudflare concentram a maior parte do meu gasto?

Os relatórios de Cost & Usage permitem ir do gasto total no Cloudflare até scripts de Workers, buckets R2 ou zonas individuais. Filtre por conta, produto ou tag sem escrever uma única query.

Como monitorar anomalias de custo do Cloudflare em tempo real?

A detecção de anomalias roda continuamente em invocações de Workers, requisições e uso de produtos. Quando algo foge do padrão (um Worker descontrolado, um pico de armazenamento R2), você recebe um alerta no Slack ou e-mail com a causa provável.

Como saber se o Cloudflare está realmente gerando economia no egress de origem?

O Cloud Intelligence™ correlaciona a taxa de cache hit e a banda do Cloudflare com as cobranças de egress de origem na AWS, GCP ou Azure, para você quantificar a economia de offload por zona e justificar o investimento no plano.

No que isso difere dos próprios dashboards de billing e analytics do Cloudflare?

O dashboard do Cloudflare mostra cobranças de plano e métricas de tráfego de forma isolada. O Cloud Intelligence™ unifica tudo isso com suas origens em nuvem, somando recomendações proativas, detecção de anomalias em tempo real, governança e acesso a Forward Deployed Engineers que ajudam você a agir sobre os dados.

Posso alocar os custos do Cloudflare de volta para times ou produtos?

Pode. Mapeie zonas, Workers e buckets R2 para centros de custo usando as regras de alocação da DoiT. As cobranças compartilhadas do plano Cloudflare podem ser divididas proporcionalmente por tráfego, requisições ou chaves customizadas, para o financeiro fechar um chargeback limpo.

Meus dados ficam seguros quando eu conecto minha conta do Cloudflare?

O Cloud Intelligence™ usa um token de API somente leitura com escopos de menor privilégio. Não alteramos roteamento, DNS ou configurações, e a plataforma é certificada SOC 2 Type II.